RustBucket是一個針對macOS系統的惡意軟體。近日外媒報導RustBucket已出現變種,這次的變種增加了持久隱藏能力,並可以躲避安全軟體檢查。

RustBucket 是BlueNoroff 北韓駭客組織的作品。BlueNoroff同時也是北韓國家惡意駭客組織Lazarus的分支團隊。 RustBucket於2023年4月曝光,當時Jamf威脅實驗室將它描述為一個AppleScript的後門,能夠從遠端伺服器檢索第二階段有效載荷。

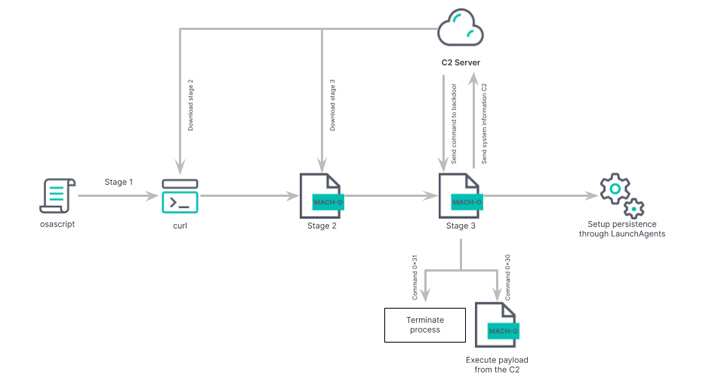

這次的變種版本是用 Swift 編譯的,主要從命令和控制 (C2) 伺服器下載主要惡意軟體,這是一種基於 Rust 的二進位檔案,具有收集大量資訊以及在受感染系統上獲取和運行其他 Mach-O 二進位檔案或 shell 腳本的功能。專家表示,近期 BlueNoroff 活動說明了入侵者如何在惡意軟體開發工作中轉向跨平台語言,以擴展能力。

RustBucket 感染鏈由一個macOS安裝檔組成,該檔案安裝了一個帶有後門但功能正常的PDF閱讀器。當使用PDF閱讀器啟動PDF檔時,就會觸發惡意活動。最初的入侵載體包括釣魚郵件,以及在LinkedIn等社交網路上採用假的角色。

RustBucket 感染鏈

RustBucket 感染鏈

RustBucket 惡意軟體是第一個專門針對macOS用戶的例子,現在.NET版本的RustBucket已經以類似的功能在野外浮出水面。

安全人員還觀察到該攻擊具有很強的針對性,集中在亞洲、歐洲和美國的金融相關機構。

新發現的版本值得注意的是它不尋常的持久隱匿機制和使用動態DNS域名

(docsend.linkpc[.net]) 進行指揮和控制。研究人員提醒,此次更新的RustBucket樣本中,透過以下在路徑添加plist檔來建立持久性。

/Users/<user>/Library/LaunchAgents/com.apple.systemupdate.plist

此外,RustBucket也會把將惡意軟體的二進位檔案複製到以下路徑

/Users/<user>/Library/Metadata/System Update。

本文轉載自TheHackerNews。