隨著人們越來越方便的生活,越來越多的日常與工作活動,都頻繁跟網路世界連接在一起。嗅到龐大的利益之後,網路的黑色產業鏈也蓬勃發展,製造出越來越多的資安事件。許多企業不得不投入越來越多的資源,但是這場戰爭似乎永無止境,究竟現在資安產品的功能走向與需求是否網完美契合的方向前進?

Endpoint Detection & Response,以下簡稱EDR,該類型產品每年越來越多的資安公司,持續推出新的產品投入這個領域。乍看之下,EDR跟防毒軟體沒有什麼太多差異。多了大量Indicator of Compromise,以下簡稱IOC,或是 Behavior Indicator of Compromis,以下簡稱BIOC,這類的名詞,但實際上還是依賴自動偵測的機制。大舉打著只有偵測已經不夠,組織更需要建立主動式的事件處理能力。加上大型資安事件的推波助瀾,在那麼一瞬間,彷彿過往的資安設備好像已不敷使用。但是明確的瞭解並應用EDR產品,其實並不是像使用防毒軟體般單純。EDR中的R,指的是Response,那要回應什麼,透過什麼回應?防毒軟體偵測到惡意程式,然後啟動自動刪除,這應該是回應吧?沒錯,這也是回應,但可能不是組織期待的回應內容。因此任何組織在考慮EDR產品之前,第一個需要考慮的問題,就是組織需要的回應(Response)的等級要到達什麼程度,然後再開始評估EDR產品的功能。

端點安全防護需求等級:

- 偵測到惡意程式自動刪除,管理者不需要任何其他額外的動作。

- 偵測到惡意程式後,有個便捷的管理平台,可以確認警報內容跟處理。

- 除偵測到惡意程式並自動處理外,還能對應警訊額外收集資料,讓管理者可以分析攻擊的完整資訊。

以上3點功能都有,再加上管理員可以任意調閱可疑行為,主動進行資安事件處理的功能。

當組織真正開始評估EDR產品時,十之八九都會聽到MITRE ATT&CK®這個知識庫。但MITRE ATT&CK®究竟是什麼,為何受到EDR產品的廣泛認同,可能就不是每個人都答得出來。在其官方網站中,可看到開宗明義的第一句話:MITRE ATT&CK® 是將真實世界所觀察到,攻擊者的各種策略與技巧為基礎,整理成全世界可用的資料庫。(MITRE ATT&CK® is a globally-accessible knowledge base of adversary tactics and techniques based on real-world observations.)

若說MITRE ATT&CK®是一套偵測攻擊的技術,其實不完全正確。MITRE ATT&CK®更適合當成一套攻擊者百科全書。透過收集大量真實資安事件分析結果,彙整出最全面的攻擊手法。甚至可說,每一次的網路犯罪,一定都會包含MITRE ATT&CK®裡面所提到的部分攻擊手法。於是所有功能優異的資安產品,無一不嘗試完整涵蓋攻擊手法分析,來追求完美的攻擊偵測率。但是所謂的攻擊手法,並不是100%都是只有攻擊者使用。這些所謂的攻擊手法,其實有相當多的比例,是一般正常程式也會使用。於是當EDR遵循著MITRE ATT&CK®的條目,將所有符合規定的記錄篩選出來之後。EDR變成一種警報量非常驚人產品。

而提到EDR,那麼也必須比對一下傳統方式,事件處理(IR,Incident Response)是數十年間,人類用來處理資安犯罪的最後一道關卡。不管是什麼刁鑽的駭客組織,用上最厲害的攻擊程式,最終還是逃不過鑑識專家的手中。這麼棒的技術,為何不會被非常頻繁使用?原因很可惜,事件處理必須花費大量的人力,因此過往多於攻擊發生後,清理攻擊過程中使用。那麼MITRE ATT&CK®是怎麼觀察到這些攻擊手法?正確答案就是事件處理,透過大量資安事件處理的結果,最終整理出MITRE ATT&CK®項目。所以MITRE ATT&CK®其實可以當作事件處理的完整程序。

當MITRE ATT&CK®與傳統事件處理,完美的整合在一起之後,再回來看EDR產品就很容易理解,透過EDR自動化的分析MITRE ATT&CK®項目,達成用自動化的方式,解決傳統事件處理耗費大量人力的缺點,讓資安管理人員不再需要靠人力去蒐集、分析及整理資料。這就是EDR產品為何能做到Response的理論基礎。

那EDR產品能讓原本沒有資安事件處理技術的人,瞬間擁有做完事件處理的能力嗎?當然還有一定難度,解讀MITRE ATT&CK®每項攻擊技巧,都需要相關的知識,若未具備相同水平的技術能力,即便看到EDR的BIOC警報,也不一定能迅速判斷出該警訊的可能影響,更遑論選擇後續的最佳處理機制。EDR產品無疑是大幅改良過傳統事件處理,將需要大量人力進行的流程,轉換成自動化的模式。但是更重要的,事件處理的核心還是擁有分析能力的技術人員。EDR雖然簡化大量繁複的資料分析過程,但最終仍需要資安人員的最後確認。於是,當購買EDR的解決方案,但不花費任何時間去分析EDR的異常行為,無疑是完全浪費掉EDR產品功能的使用行為。

市面上有一種EndBlock服務,將過往的事件處理經驗,搭配EDR的技術架構,EndBlock是一種MDR(Managed Detection & Response)服務,透過提供對應的分析服務,協助客戶解決符合MITRE ATT&CK®的可疑行為。藉由持續性的分析,當異常行為發生,專業的資安專家會協助判讀,當所有的攻擊都被MITRE ATT&CK®所完整篩檢後,進行專業的判讀,不要放過任何攻擊的蛛絲馬跡,這樣才能讓資安防護機制發揮完整該有的效益。

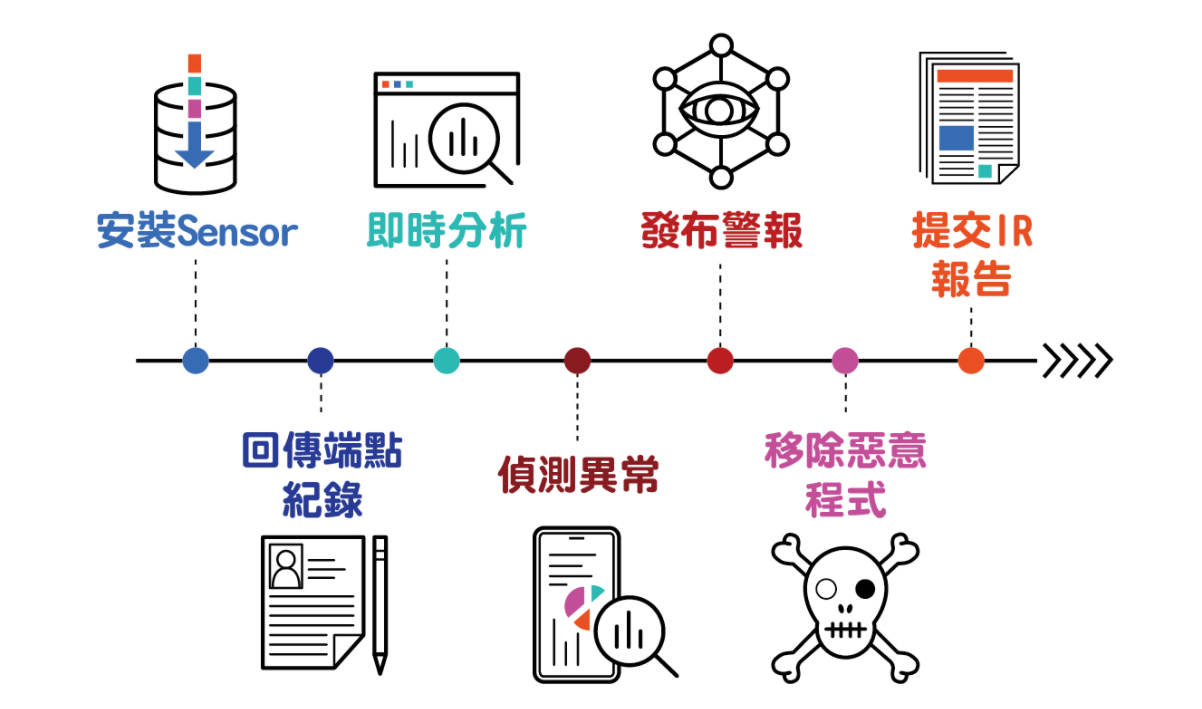

EndBlock服務流程

EndBlock服務流程

本文轉載自創泓科技。