網路安全分析師警告數以千計的Citrix ADC 和Gateway仍然存在安全風險,即使Citrix在此之前已經修復了兩個嚴重的安全漏洞。

第一個漏洞是CVE-2022-27510,已於 11 月 8 日修復。可影響兩種 Citrix 產品的身份驗證繞過。第二個漏洞是CVE-2022-27518,已於 12 月 13 日披露並修補,CVE-2022-27518允許未經身份驗證的攻擊者,在易受攻擊的設備上執行遠端命令並控制它們。

然而,就在Citrix公司對漏洞進行修復時,攻擊者已開始大規模利用CVE-2022-27518漏洞。

NCC Group公司旗下的Fox IT團隊的研究人員報告說,雖然大多數對外的 Citrix 端點設備已更新為安全版本,但仍有數千個設備容易受到攻擊。

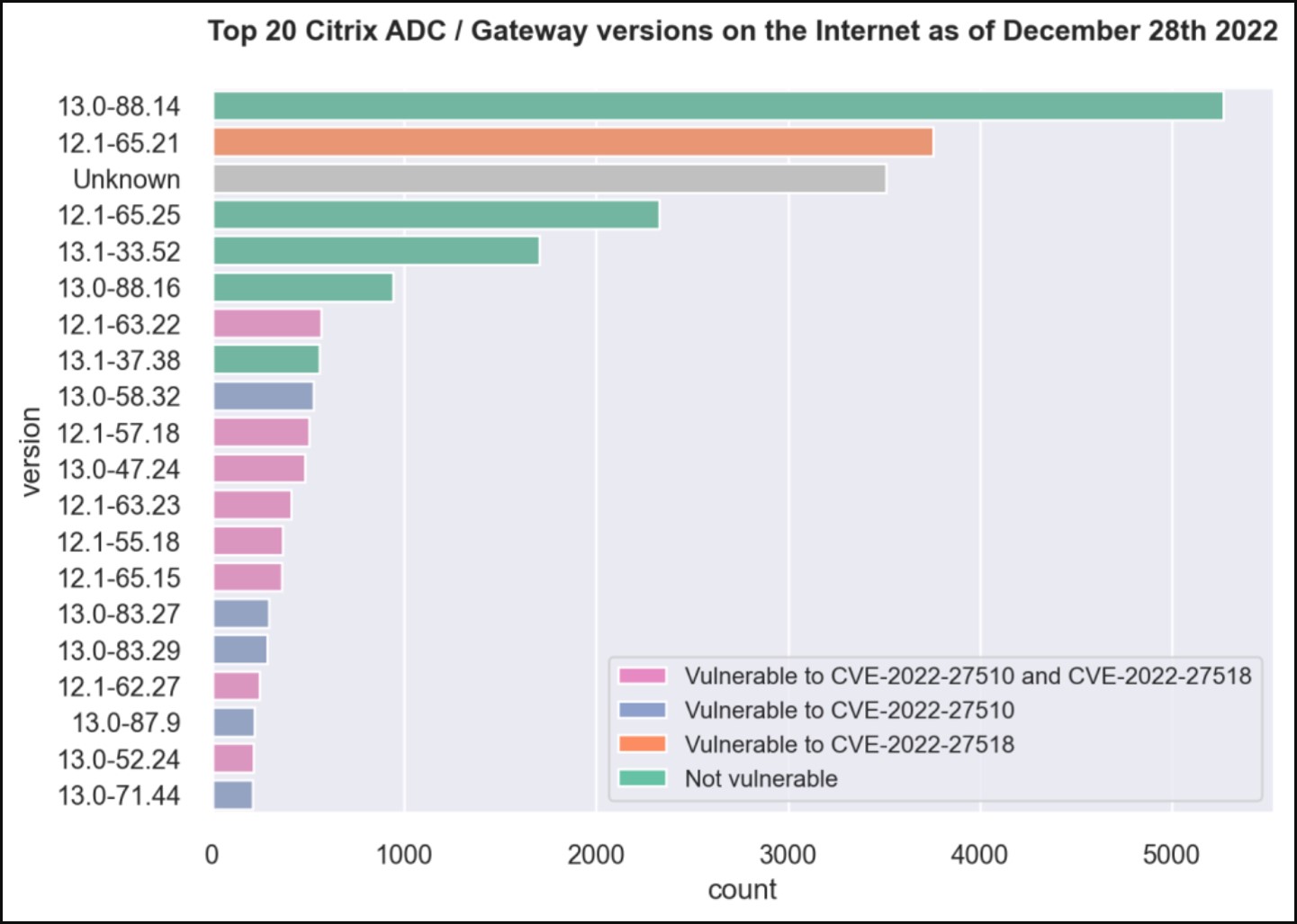

Fox IT 分析師於 2022 年 11 月 11 日掃描了網路,發現共有2.8萬台 Citrix 伺服器上線。為了確定有多少伺服器受到上述兩個漏洞的影響,安全研究人員首先要確定它們的版本。最終結果如下圖所示,表明截至2022年12月28日,大部分伺服器在13.0-88.14版本上,不受這兩個安全問題的影響。

Citrix 服務器版本

Citrix 服務器版本

使用數量排名第二的版本是12.1-65.21,如果滿足某些條件,則容易受到 CVE-2022-27518 的攻擊,該版本至少有3500個端點設備正在運行。攻擊者對此進行利用的前提是,這些伺服器必須要使用SAML SP 或 IdP 配置,因此,並非3500個系統都會受到CVE-2022-27518的影響。

有超過 1000 台伺服器容易受到 CVE-2022-27510 的影響,大約 3000 個端點可能容易受上述兩個嚴重安全性漏洞的影響。

本文轉載自BleepingComputer。