名為Eleven11bot的新物聯網(IoT)殭屍網路,引起資安研究人員的高度關注。這個殭屍網路已感染超過86,000台裝置,主要目標是安全攝影機和網路視訊錄影機(NVRs),受害設備用於發動大規模分散式阻斷服務(DDoS)攻擊。

Nokia安全研究員Jérôme Meyer指出,

Eleven11bot是近年來最龐大的DDoS殭屍網路之一。研究發現,該殭屍網路的攻擊可以產生每秒數百萬個資料包的流量,且攻擊持續時間常常長達數天。

攻擊目標主要集中在電信服務提供商和線上遊戲伺服器。

根據GreyNoise平台的深入研究,

Eleven11bot主要利用多種技術手段入侵IoT裝置:首先,它會對弱密碼和常用管理員憑證進行暴力破解;利用特定IoT型號的預設登入憑證漏洞;還會主動掃描網路中暴露的Telnet和SSH連接埠,尋找可入侵的目標。

地理分佈分析顯示,受感染裝置主要集中在北美和大洋洲地區。The Shadowserver Foundation的報告指出,美國、英國、墨西哥、加拿大和澳大利亞是受影響最嚴重的國家。值得注意的是,大部分惡意IP位址似乎與伊朗有關聯,研究人員懷疑與地緣政治動機有關。

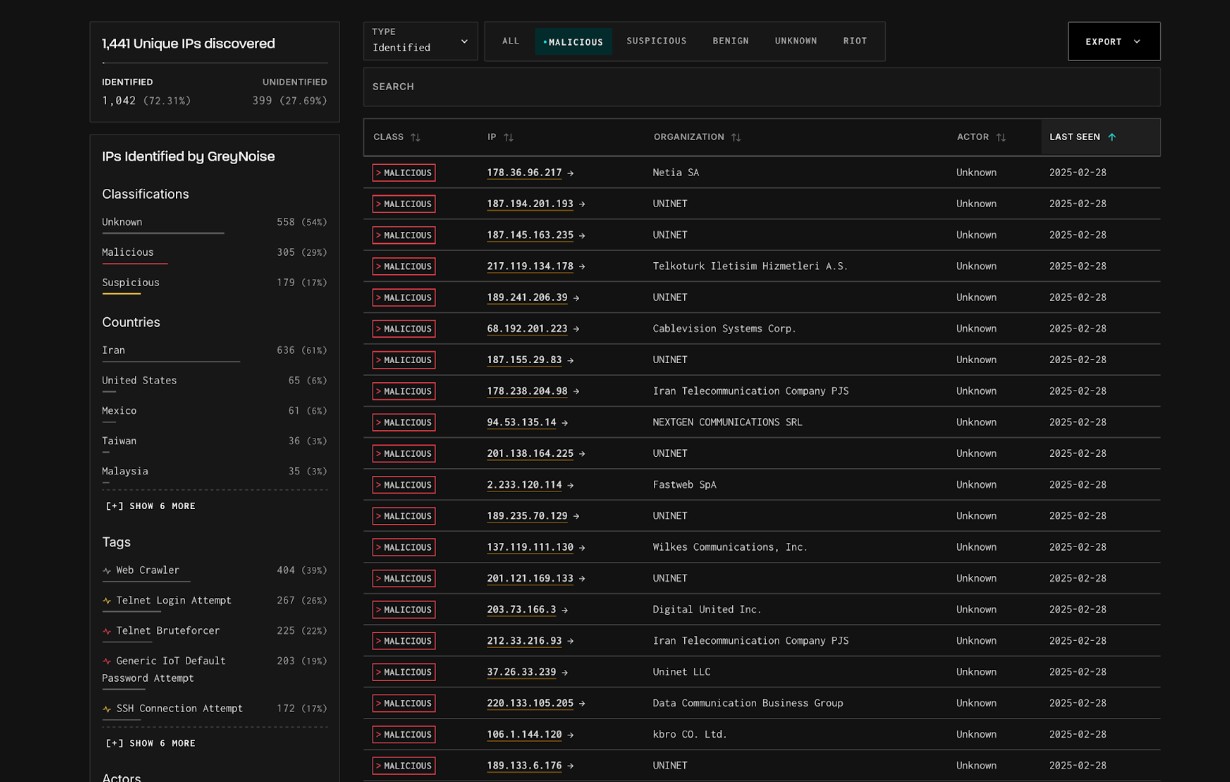

GreyNoise平台提供的詳細技術報告顯示,在過去一個月中,他們記錄了1,400個與這個殭屍網路相關的IP位址。更令人擔憂的是,其中96%來自真實裝置,而非偽造的IP,這意味著感染的範圍和真實性更加可靠。超過300個IP位址已被確認為惡意,大多數源自伊朗。

面對如此龐大且具有破壞性的殭屍網路,資安專家建議IoT裝置擁有者採取全面的防護措施。首要任務是確保裝置運行最新的韌體版本,這可以修補已知的安全漏洞。對於不必要的遠端存取功能,應當直接關閉以縮小攻擊面。更重要的是,必須徹底更換預設管理員帳號密碼,選擇複雜且唯一的憑證。

由於IoT裝置通常缺乏長期的廠商支援,定期檢查裝置的使用壽命變得尤為關鍵。一旦發現裝置已達到使用期限,及時汰換可以有效降低被入侵的風險。

延伸閱讀: IoT安全從根本出發:硬體可信執行環境到網路行為分析的系統防禦架構

本文轉載自bleepingcomputer。