.jpg)

The Honeynet Project Annual Workshop 2012年度會議,甫於美國舊金山的Facebook Inc.總部舉辦結束,聚集全球資安研究人員,共同探討全球資訊安全的威脅趨勢。

自從2011年的巴黎年會開始,原本僅限會員與受邀專家才能夠參與的會議,調整成公開的研討會以及組織的內部會議,透過公開的會議能夠將許多重要的資安訊息以及威脅趨勢進行發佈,而今年仍然依循此模式,在第一天,同樣有公開的資安研討會,不過較特殊的是第二天加入了實作(Hands-on)的課程,將原本就是技術導向的成果,透過實作的課程進行推廣,之後三天的議程則為各分會的年度報告、工具軟體的發展規劃、GOC 2012(Google Summer Code 2012)的研究議題以及內部的技術課程等。

最新資安技術研究發展現況:

每年在會議舉行期間所辦理的多場Workshop,是與會人員技術交流的重頭戲,講師大多數由誘捕系統開發團隊擔任,能夠與這些團隊近距離的面對面針對這些工具的應用以及佈署的方式進行實務上的探討,很難得在其它的資訊安全會議中,找到類似的實務訓練。以下是今年幾場Workshop,簡單做個介紹,也瞭解一下目前資訊安全技術的發展。

l 惡意程式逆向工程

解析由誘捕系統所截獲的惡意程式是相當重要的,能夠瞭解攻擊撰寫這些惡意程式主要的用意,以及所採用的技術,參加這門課程的人必須具備組合語言的基礎,才能夠找到隱藏在惡意程式中的中斷點或是程式碼。

l 建立Honeywall與虛擬化誘捕系統

介紹如何運用目前虛擬化的技術,在單一台設備上建置出多個誘捕系統,並且佈署Honeywall以進行網路流量與攻擊行為的分析,在課程中除了介紹如何佈署外,其中最重要的在於控制誘捕系統,如何避免遭到感染或是入侵後的網路通訊,不會對於真實的網路造成影響,而研究人員能夠在這樣的環境中,進行資訊安全的研究與相關數據的統計分析。

l Android惡意程式解析與鑑識

行動裝置上的惡意程式越來越多,而Android是目前開發放系統中成長速度最快的,也因為其開放的特性,讓許多惡意程式進行攻擊或是竊取行動裝置上的資料,此課程主要教導如何進行惡意程式的分析,以及找出該惡意程式對於行動裝置的影響,以目前而言大多以資料的竊取為主,因此建議大家還是少安裝來路不明的程式,避免成為下一個受害者。

l CTF搶旗競賽:駭客的樂趣與利益

在駭客會議中常常出現的CTF競賽,讓許多程式高手過五關斬六將,但對於還正在學習資訊安全技術的人而言,往往不得其門而入,這場次則由專業的資訊安全研究人員,帶領學員掌握程式分析以及如何撰寫程式進行網路應用程式的分析工作,以實務的方式提供學員瞭解如何參與CTF競賽,並且由有限的資料中,找到對解題有用的資訊。

l Cuckoo沙箱測試工具

Cuckoo Sandbox是此次會議中相當重要的工具之一,這個場次由開發團隊介紹運作的原理以及安裝的方式,也針對所產出的分析報告進行解讀,以瞭解惡意程式對於系統以及網路的影響,目前分析出來的結果與許多的商業軟體已不分上下,甚至能夠提供更多的資訊,以做為研究惡意程式行為的參考。

l 網路分析與鑑識

掌握網路上所發生的事,就能夠瞭解目前的網路狀態,此課程主要針對網路封包以及相關的記錄進行分析,透過分析掌握異常的通訊行為,以及隱藏其中的攻擊,目前許多資訊安全事件的調查,都會進行網路封包的側錄,大多取得資料量極大,因此必須有效的進行過濾,而如何進行資訊的篩選,就是相當重要的核心技術,處理得當就能夠大幅縮短事件分析的時間,也能夠針對資訊安全事件進行快速的應變。

資安威脅與發展

今年的資訊安全議題,環繞在殭屍網路(Botnet)、社群網路的隱私權、進階持續滲透威脅(APT, Advanced Persistent Threat)、Android系統的安全與惡意程式的崛起、分散式虛擬化誘捕系統的技術以及相關分析工具的應用等。

端點安全議題:Botnet、行動裝置、社群隱私

其中對於長期造成目前資訊安全威脅的殭屍網路,主要在討論如何進行消滅(Takedown)以及追踨,以避免受害者的隱私資料外洩,而很多人每天報到的社群網路,例如:Facebook等,長時間下來許多合作的第三方應用程式,經常透過使用者同意取得該應用程式所需要的權限,並進而取得使用者的個資,目前雖然已有防範的措施,但仍免不了資安事件,因此在使用此類型的網路服務時,需要特別留意,而Android或是Apple iOS的安全問題,隨著智慧型手機以及平板電腦的普及,許多個人的資訊都直接儲存在這些裝置上,或是直接透過這些裝置同步原本儲存在網路服務上的資料,例如:通訊錄、行事曆等,這些原本受到完整的資訊安全防護,但是因為使用者將其相關的登入帳號資訊,輸入在這些裝置上,而讓惡意程式找到新的管道,能夠快速的拿到大量的使用者隱私資訊,在未來的資訊安全研究上,將成為重要的課題。

雲端安全:巨量資料的防禦與分析

雲端服務時代的來臨,使得網路上時時產生巨量資料,因而成為資訊安全研究的領域,面對集中化的資訊服務,將會是資訊安分析技術的下一個挑戰,目前不論在國內或是一些大型的資訊安全會議中,許多議題的研究也聚焦在雲端服務上,目前在國內也將雲端服務視為推動下一個資訊世代的指標,大量的進行各種應用服務雲的建置,也期望能夠帶動產業的發展,在國際資訊安全會議上的議題與研究,也不難發現這樣的趨勢,因此雲端服務的安全與否,需要取決於使用者對於服務本身的信任,如果服務供應商無法提供足夠的保證,以確定其資訊安全的問題受到有效的管理,該服務是無法讓使用者接受的,也就無法推動雲端服務。在資訊安全上需要面對巨量的資料分析,除了運用雲端服務所提供的運算環境外,針對資料進行有效的篩選,也是提升分析效率的技術,包括進行資料的過濾、分類或是不使用容易造成瓶頸的資料庫架構,這些都是因應資料巨量化所帶來的發展。資訊安全的技術發展,會隨著網路上的服務轉變而有所不同,目前雲端服務的時代來臨,也可預見巨量資料的分析技術,將成為重要的一個環境,對於資訊安全領域而言,快速的分析資料,以取得有用的資訊,進而判斷所造成的威脅程度是相當重要的。

另外,主要在鼓勵學生參與開放原始碼開發的GSoC(Google Summer of Code)計畫,亦會在組織內進行研究議題的徵求,目前看來學生參與的資安研究,在過去幾年成果相當豐碩,包括許多分析工具的開發,都是由GSoC計畫所產出的成果,The Honeynet Project對於GSoC的參與亦為相當積極,希望能夠發展出有用的工具軟體,提供給資訊安全的研究人員使用。

Google Summer of Code 2012的網站

【認識The Honeynet Project】

|

The Honeynet Project是一個非營利組織,自1999年正式在美國成立至今已超過10年的時間,至今全球分會已達44個國家,各分會成員主要由各國資訊安全專家所組成,The Honeynet Project目前的CEO是Christian Seifert,帶領董事會執行團隊進行整個組織的發展規劃,平時各個成員、分會間聯繫,主要透過電子郵件,若遇到需要多人討論或是決策時間較為急迫的議題,就會召集線上會議或是透過IRC Channel進行溝通。

.jpg)

全球分會分佈圖

|

【分析工具介紹】

|

發展各種不同功能的誘捕系統或是資訊安全的分析工具,是這個國際資訊安全組織的最大特色,每年都會針對誘捕系統工具進行資訊的發佈與更新。

|

lCuckoo Sandbox惡意程式測試工具

以往對於惡意程式的研究,大多停留在靜態的分析上,因此在受害者的系統進行災後的偵察,無法有效的呈現惡意程式對於系統影響的完整程序,因此而有了沙箱測試(Sandbox)的概念,目前有許多商業版本的測試工具,例如:CWSandbox等,而自動化的測試平台更是少見,不過Cuckoo Sandbox卻是同時具備了這兩種特性,能夠提供測試平台並且具備自動化的機制,以配合分析來自誘捕系統所造成的影響,目前Cuckoo Sandbox為開發時間最晚,但所提供的環境與功能卻相當完整的誘捕系統。Cuckoo於2011年底釋出了第一個公開版本至今,就廣受資安研究人員的喜愛,與先前所發展的TWMAN(TaiWan Malware Analysis Net)不同。仍然採用虛擬的方式,將有問題的惡意程式執行在虛擬的測試環境中,並藉此觀察對於系統本身以及網路通訊所造成的影響,以及惡意程式所觸發的行為內容,Cuckoo採用虛擬主機的環境,將惡意程式進行自動化的觸發與行為的紀錄,以掌握惡意程式對於測試環境中的系統所造成的影響,另外在測試期間的對外通訊行為,也是相當重要的資訊,可以透過通訊行為的收集,瞭解惡意程式對於網路造成的影響,或是進一步利用資訊探勘的方式,掌握惡意程式的下載位址或是殭屍網路的中繼站。

l Dionaea低互動式誘捕系統

繼Nepenthes之後,Dionaea成為目前主要用來偵測網路上惡意程式活動的誘捕系統(Honeypot),此次開發團隊在年會中,針對Dionaea進行深度的說明運作的原理,目前在台灣佈署用來偵測惡意程式活動的誘捕系統,亦大多採用Dionaea做為誘捕系統,也能夠支援IPv4以及IPv6的環境,針對惡意程式所造成的攻擊行為,目前能夠支援目前許多種在網路上常見的通訊協定類型以及網路上的應用服務,例如:SMB、HTTP、FTP、TFTP、MSSQL、MySQL、SIP(VoIP)等,能夠偵測與收集採用這些通訊協定的攻擊行為,如果有檔案下載的動作,則會直接取得相關的檔案資料,一般而言這些下載到誘捕系統中的檔案,大多是惡意程式或是部份的惡意程式,可以做為惡意程式碼分析或是對於系統、網路的行為解析。今年剛釋出的模組,就是支援SIP通訊協定的分析,許多網路通訊的應用程式,都已支援SIP通訊協定,並且已經有部份的網路攻擊行為,也透過SIP通訊協定進行攻擊的活動,Dionaea對於SIP通訊協定的支援,能夠掌握此類型的攻擊。

l HonEeeBox分散式誘捕系統

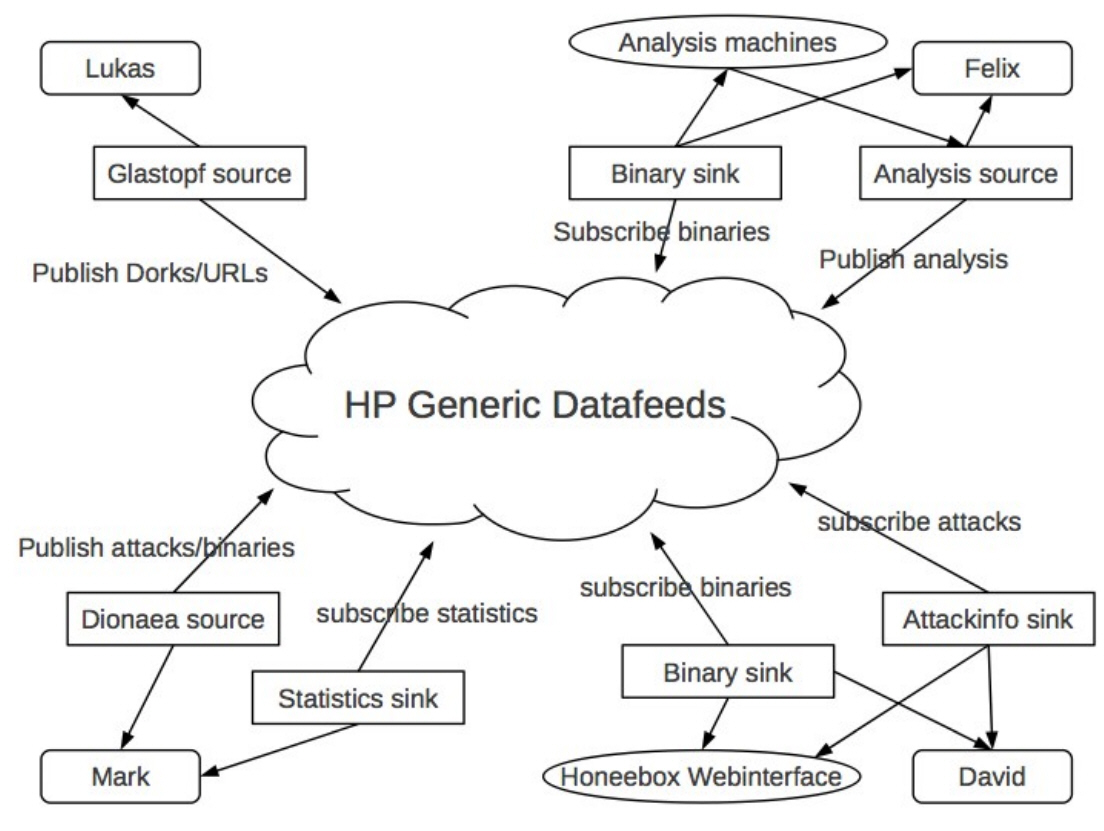

自從兩年多前開始發展分散式誘捕系統以來,採用精簡化的作業系統進行佈署,並且建置集中式的資訊收集平台,以掌握分散各地的誘捕系統所回傳的資料,今年剛釋出的新版映像檔,也已經由nepenthes為主的誘捕系統,更換成Dionaea為主了,另外也改善了安裝引導的畫面,可以讓使用者更容易啟動HonEeeBox,另外配合分散式的資料收集,The Honeynet Project建置了共通性的資料收集平台,透過Channel的方式,收集各個研究團隊所回饋的資料,並且進行交流與分享(如下圖)。

The Honeynet Project Generic Datafeeds

因為採用分散式的佈署,因此能夠透過各個分會之間的協助,將各地的偵測結果回傳到同一個平台中(如下圖),有利於分析全球的網路安全威脅來源,並且即早發佈相關的預警資訊,以協助網管理或是資訊安全事件的應變單位及早因應,許多資訊安全事件在追查之後發現,大多有區域性與可追溯性,由分散在世界各地的偵測點進行資料的收集,可以容易的掌握各地所發生的事件以及彼此之間的關係,進而推測出全球的資訊安全威脅。

資訊分析平台

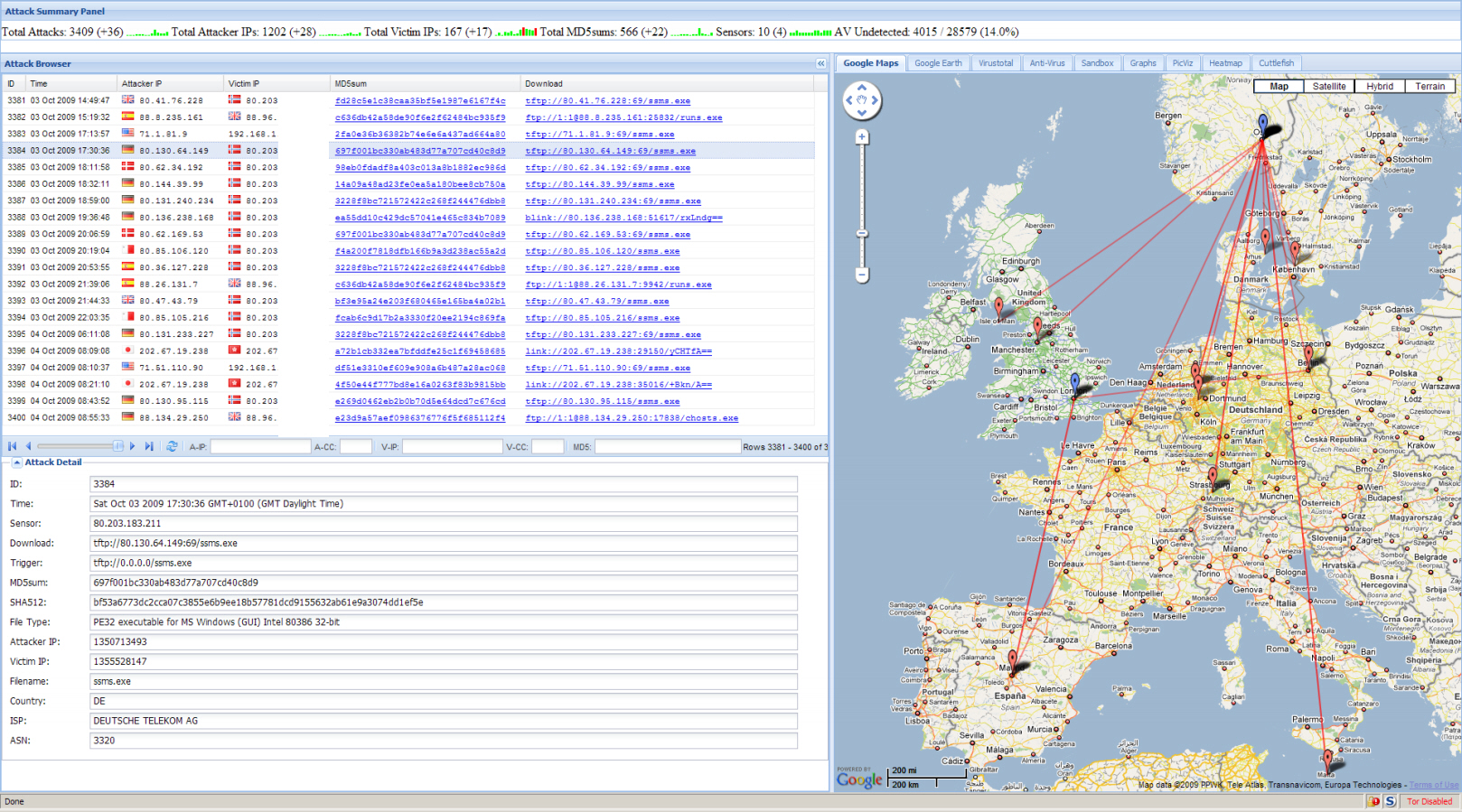

l Big Data Visualization巨量資料視覺化處理

雲端服務的發展,牽動資料的巨量成長,巨量資料與即時分析的關鍵在於資料的結果以及分析平台的效能,因此如何仍能擁有資安事件分析即時性、偵測與應變就成為相當重要的課題,目前著重在幾個不同的重點,第一個衡量與預估資料的成長趨勢,以預測需要保存的時間週期所需要的儲存空間大小,第二個是資訊的時效,此部份的會與分析的效能有關,第三個是視覺化的呈現方式,將資料變得更容易理解,如果資訊安全管理的範圍越大,涵蓋的設備量越多,在面對來自網路上的攻擊時,每一秒需要處理的資訊量就相當的龐大,因此如何在這麼龐大的資料中,找出有用的資訊,就需要使用視覺化的處理工具,協助我們掌握其中的重要資訊。(如下圖)

Facebook即時統計圖。資料來源Facebook Inc.

The Honeynet Project為國際主要的資訊安全組織,透過各個不同國家與分會間的互動,針對各地的網路安全威脅以及資訊安全的發展趨勢進行交流與分享,除了技術交流外,也建立不同國家之間在相同議題或是研究上的合作機會,資訊安全不論在以往的資訊服務環境,或是目前正熱門的雲端服務環境,都是不可或缺而且重要的,除了瞭解如何進行防禦之外,也必須知道相關核心技術的發展,以及全球的發展趨勢,才能夠隨著時代的發展,建構出符合資訊安全要求的資訊服務環境。

作者目前為The Honeynet Project國際資訊安全組織台灣分會負責人(The Honeynet Project Taiwan Chapter Leader),長年投入資訊技術與資訊安全領域研究,擁有CEH、CHFI、RHCE、CCNA、CCAI、ITIL Foundation、ISO27001 LAC、ISO20000LAC等證照,目前已有30餘本電腦著作。