甫於上周六結束的2013駭客年會,今年活動標語”Cyberwar: In hack we trust”,在「APT1 反攻網軍後台」這場演說中得到最好註解。來自盧森堡的資深資安研究人員Paul Rascagnere研究今年初Mandiant公司發佈的APT1報告,發現網軍所使用的遠端木馬工具Poison Ivy的漏洞並成功入侵其所使用的中繼站,最後在一連串的受害目標名單上,驚見台灣仍有包含電信公司、網路設備廠商在內等60多個單位名列其中。

Poison Ivy(簡稱PI)常見於許多APT攻擊,是擁有檔案管理、機碼管理、程序管理、螢幕擷取、聲音檔錄製等多功能的遠端木馬工具(RAT),因而受到攻擊者愛用。此次研究人員自行撰寫PI掃描器,掃描出一連串位於香港的PI主機,緊接著找出PI的漏洞並破解登入PI的密碼。研究人員發現此命令控制(C&C)伺服器是躲在一代理伺服器之後,透過通訊埠轉送(Port Forwarding)的方式將真實IP隱藏起來。登入攻擊者的VMware遠端桌面後,研究人員進一步發現許多連上此C&C主機的受害電腦。

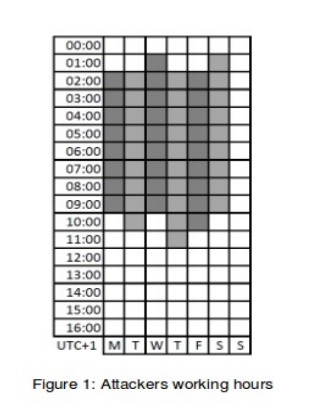

在此次Paul的研究中也發現攻擊行為具有規律的上下班時間性,與過去台灣研究人員發現相同。(註:盧森堡時間比香港當地晚6小時。)

緊接著,研究人員繼續發現第2個駭客使用的RAT工具Terminator,這支RAT先前趨勢科技曾發現並命名為Fakem。研究人員繼續撰寫工具並暴力破解Terminator的密碼,接著發現連結到Terminator的受害單位包括公營、民間企業、政治團體、民運人士、記者等。

最後Paul Rascagnere統計受害email中,總共有2247個來自台灣(.tw),而受害企業包括電信公司、竹科知名網路設備商、高雄某大學等60多家。上述企業網路中現今仍存有PI或Terminator的用戶端未清除,這些惡意程式可能因為不斷變種,因而不容易被防毒軟體偵測。Paul Rascagnere表示已通報受害單位,可進一步提供協助處理。