目標式攻擊不再只發生在大型企業。趨勢科技近期發現,台灣中小企業貿易出口商也相繼成為被鎖定對象,駭客經過三、四個月的社交工程及潛伏監控,成功竊取企業email帳號密碼並掌握其業務往來細節,對出口商本身騙取貨物,再對其客戶要求改變轉帳帳戶,近期統計已造成累計損失達新台幣6千多萬元,受害企業共10多家,尚不包含未報案的受害者。

貿易公司被鎖定、詐騙已經不是新鮮事,刑事局也常發佈新聞提醒企業注意。趨勢科技進一步分析這類型的受害企業,整理出三階段攻擊手法並發現一些共同的特徵:

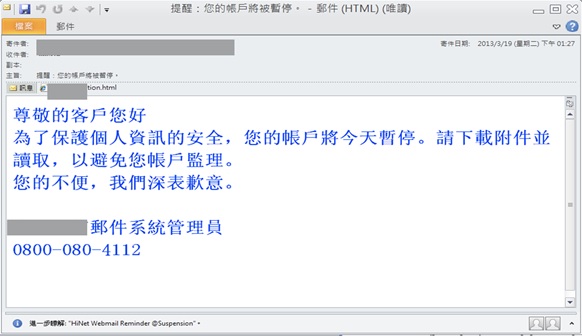

階段一、社交工程攻擊:由於許多中小企業仍使用免費的web mail,如Hinet mail、Gmail、Yahoo mail等,而且中小企業經常多人共用一個信箱。因此駭客第一波會先寄發假冒為免費email系統管理員的釣魚郵件,來引誘企業員工點選其中的惡意附件,緊接著植入惡意程式以竊取企業email的登入帳密,接著便開始進行email的潛伏監控。或者持續進行第二波社交郵件攻擊,寄發假的訂購單洽詢郵件,引導人員到假的企業網頁,下載訂購單訊息,同樣的下場被植入惡意程式。趨勢科技技術總監戴燊指出,此類惡意程式通常也不是利用甚麼0 day漏洞,一般中小企業沒有定期更新資安防護軟體,因此容易遭受入侵。

(圖片來源:趨勢科技提供,2013.09)

階段二、潛伏監控:駭客開始監控受害企業的業務往來email,並等到買賣雙方開始交涉付款細節時,從中攔截email。這時會先將雙方的email帳號分別加入各自的垃圾郵件黑名單,以中斷雙方郵件傳遞,或者直接刪除郵件。這也顯示許多企業從未有檢查垃圾信的習慣。

階段三、變臉詐騙:緊接著,駭客發信假冒客戶對貿易商表示會如期付款,並要求送貨到XX地點以騙取貨物。同時發信給客戶要求更改電匯帳戶,直接騙取貨款。往往等到買家付款遲遲未收到貨款,直接電話連繫時,才知遭到詐騙,而這過程不過短短2周。

趨勢科技台灣區企業客戶部技術顧問黃源慶指出,這類攻擊有幾個共同特徵,包括受害企業的客戶通常是歐、美國家,因為有時差,因此雙方通常僅透過郵件往來;且現在的駭客不僅能熟悉商業英文書信,甚至還能懂產品專業,可以回答客戶問題,並且快速成交結案,受害企業產業橫跨汽機車零件、機械、化工、冷凍食品等。目前,最高受害企業一次就損失68萬美金,約2千萬台幣。

中小企業由於沒有專職IT人員,往往以為中毒後就是重灌電腦,但若沒有做好防護,問題會一再發生。趨勢科技提出建議:第一、做好端點安全;第二、加強郵件防護,趨勢科技針對台灣客戶客製化推出防社交工程的郵件安全閘道器IMSVA,將防詐騙、釣魚郵件過濾規則放進去;第三、可透過事件調查、專家鑑識服務來了解目前系統情形。

除了上述三項建議外,針對沒有自建郵件伺服器的企業,也應盡量避免使用免費的web mail,可以參考收費的web mail雲端服務,並增加購買安全過濾服務。