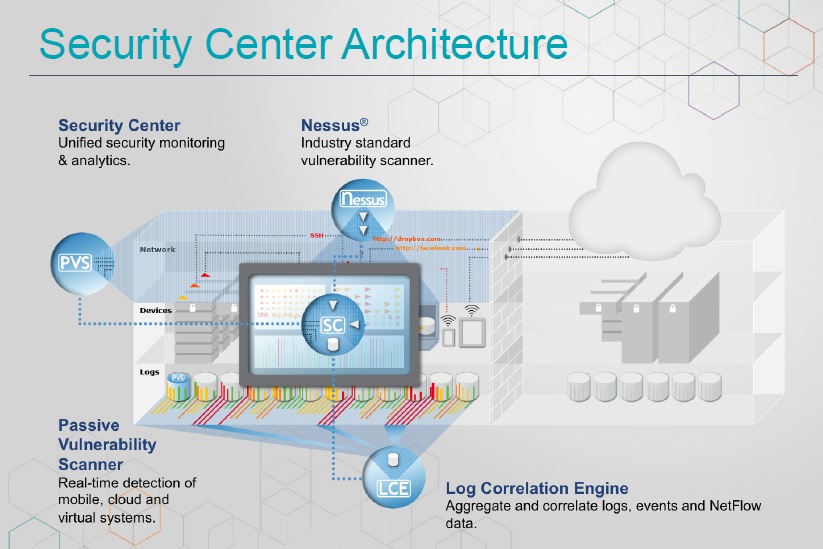

談起弱點掃描軟體Nessus,是資安從業人員幾乎家喻戶曉的免費開源碼工具,已有15年歷史。自2005年開始,Nessus 3改為商用版本迄今也已達8年,在台灣沒有設立辦公室與代理商的情形下,透過線上訂購模式也默默累積了500家客戶,Tenable Network Security 11月初正式宣佈進入台灣市場,儘管弱點掃描市場已有多家供應商,Tenable亞太區副總裁Attley Ng認為這個時機點不會太晚,因為以Tenable Nessus主動式弱點掃描搭配被動式弱點掃描PVS、日誌與事件管理引擎LCE組合而成的Tenable SecurityCenter解決方案,可解決單一弱點掃描工具或單一網路封包分析軟體無法處理的棘手資安問題,例如APT進階持續威脅攻擊。

Tenable大中華區總經理莊昊龍(左上圖)指出,Nessus的弱點資料庫已可檢查59,000個弱點,只要給IP就可以執行掃描(Opensoure版可掃15個IP;Tenable Nessus商用版不限定IP數),然而當駭客鎖定目標利用Zero Day漏洞發動攻擊,不在已知的弱點資料庫上時,則靠PVS被動式弱點掃描7X24即時監控內部所有可疑的行為,包括有未經授權的主機異常登入、登入失敗都會發出告警。雖然市面上其他類似可做到封包側錄的分析軟體也不少,莊昊龍強調,PVS目前現成已有10,000條policy可立即啟用,使用者還可自行定義。然而,也有些企業將入侵防禦系統(IPS)擺在內網也可偵測對外的攻擊,莊昊龍則表示,一般IPS大多只開2000~6000條規則,會擔心有效能問題,而PVS是以軟體型式不會有效能問題,同時他強調,IPS只看攻擊行為,而PVS則可做到更多如個資、信用卡等機敏資料的掃描、偵測。

對於令許多企業束手無策的APT攻擊,莊昊龍認為不能單靠沙箱技術來偵測,而應思考當駭客確實突破層層防禦進入到企業內網時,能夠透過封包監聽、事件日誌的關聯比對同時進行檢測,才能早期發現異常。談到資安事件關聯比對,過去企業通常需佈署一套資安事件管理(SIEM)系統以收納各式設備的日誌,而SIEM的導入包括規則政策的設定、各式設備log的讀取等建置工程均非一蹴可幾,因此一套能讓管理者易於安裝、操作的SIEM相當重要。

(圖片來源:Tenable提供,2013/11)

(圖片來源:Tenable提供,2013/11)

靠著Nessus打下用戶基礎,Tenable Network Security以弱點掃描搭配封包側錄以及事件日誌管理解決方案,試圖滿足單一弱掃、單一封包過濾等產品所無法解決的資安需求。此一產品組合令人耳目一新,能否在競爭激烈的資安防禦市場上異軍突起,仍有賴後勤的服務與支援,好的工具加服務才能發揮效果協助企業找出目前資安弱點,對抗駭客持續性威脅。