進階持續威脅(APT)堪稱是今年從年初熱到年尾的議題。根據趨勢科技調查顯示,約有63%企業已經遭受APT攻擊卻渾然不知,平均約243天企業才會發現。而在APT攻擊行動中,使用者誤觸含有惡意連結或惡意附件的釣魚郵件,一直是問題的根源。Commtouch 2013 年第三季網路威脅趨勢報告指出,惡意郵件的散佈明顯具有地區針對性,會以目標觀眾的喜好做為主題,且以時事為主題的廣告信越來越即時,不到一天就可發現其蹤跡。

Commtouch報告指出,第三季以敘利亞爆炸案、史諾登脫逃事件等新聞為主題的惡意郵件都在不到一天的時間內就出現,且惡意郵件作者越來越能掌握當地風土民情以設計釣魚郵件。

除了釣魚郵件設計越來越精巧,惡意郵件發送方式也力求精準。賽門鐵克上周發現一起以強颱海燕為名的大型電子郵件地址搜尋攻擊(Directory Harvest Attack),這波攻擊偽裝成主流媒體做颱風新聞的發佈,撒出大量的電子郵件,並藉由退信來過濾出有效的電子郵件地址名單,以便發送惡意郵件。為了避免被垃圾郵件過濾機制攔阻,這波攻擊郵件的發送者與主旨並非完全相同而是設計為隨機選取。

(圖片來源:賽門鐵克提供,2013/11)

(圖片來源:賽門鐵克提供,2013/11)

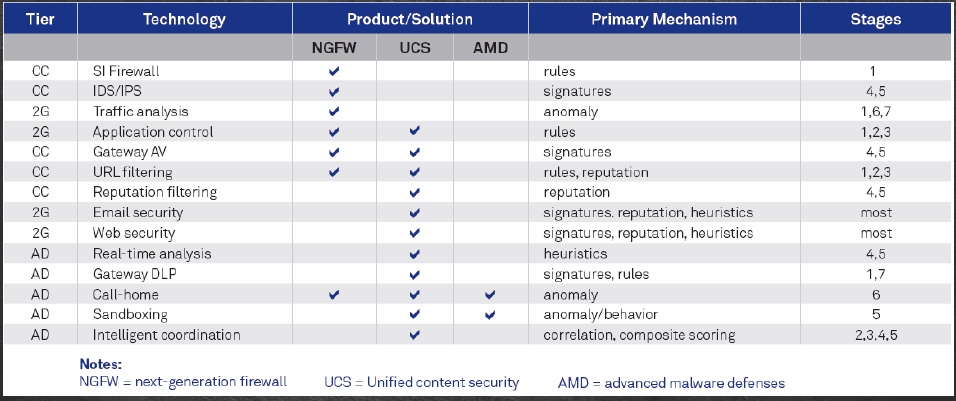

現今針對性攻擊越來越難防禦,根據研究,目前對付APT的解決方案可分為以下三種:AMD進階惡意程式防禦、NGFW次世代防火牆、UCS整合內容安全等,Websense認為UCS可以提供較為廣泛的威脅防護,以突破APT攻擊的各階段威脅,如下圖。其新版TRITON 7.8 新增ThreatScope沙箱功能,當使用者收到郵件時,ThreatScope 會將電子郵件內的可疑連結標示出來,當使用者點擊時,再即時透過郵件URL沙箱進行分析。即使使用者在收到郵件很久之後才點擊郵件中的連結,ThreatScope依然會在當下對連結進行即時分析,以避免水坑式攻擊所利用的時間差,透過被入侵的外部網站讓使用者被植入惡意程式。

(圖片來源:Websense提供,2013/11)