DNS(域名解析服務)伺服器近來逐漸成為駭客攻擊的目標,尤其去(2013)年3月防垃圾郵件組織Spamhaus被DNS反射/放大攻擊而引發史上最巨量309Gbps的DDoS流量後,DNS安全問題開始受到重視。

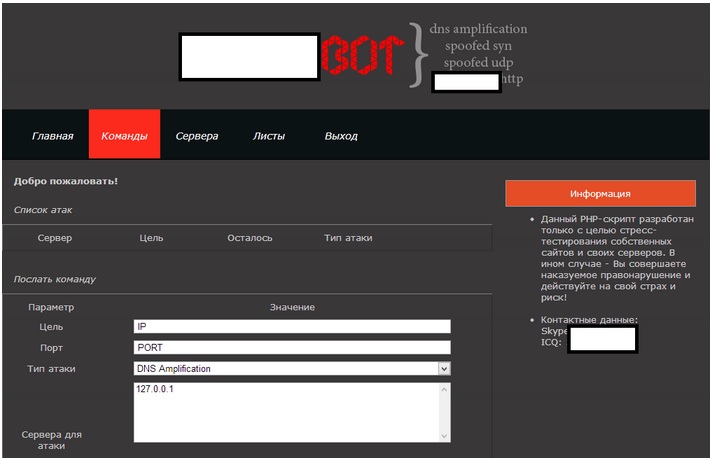

根據Arbor Networks的統計,DNS僅次於HTTP,是第2名常被攻擊的通訊協定。且黑市已經出現DNS DDoS攻擊程式的販售(如下圖),只要800美金就能透過此工具操控許多已淪陷並擁有高流量的伺服器,來對目標發動攻擊。總共有4種攻擊模式可選擇,包括DNS放大攻擊、Spoofed SYN攻擊、Spoofed UDP以及Http+ proxy。去年美國一些主要金融機構遭受的DDoS攻擊,就是用這些工具所發動。

圖片來源:Webroot Threat Blog

有鑑於此,Infoblox推出Advanced DNS Protection解決方案,藉由判斷進到DNS流量的好壞來抵禦DNS DDoS攻擊、快取毒害(Cache poisoning)、通道穿越(Tunneling)、格式不正確的查詢等DNS安全威脅。Infoblox技術顧問張哲綱指出,企業現有的做法是在DNS設備前擺放安全設備如IPS、次世代防火牆(NG-FW),但這樣一來容易造成流量瓶頸,且前述設備無法阻擋DNS DDoS攻擊或DNS反射/放大攻擊,而此款產品則是具有自我保護功能的整合式DNS安全防護設備。代理商達友科技資深經理黃繼民指出,此款解決方案為硬體設備,可避免安裝在Windows主機上的DNS系統被利用Windows弱點所攻擊。

目前市面上可保護DNS設備的還包括Load Balance廠商推出相關解決方案,以及DDoS安全廠商也可保護DNS DDoS、Flood Attack等攻擊。F5技術顧問林志斌指出DNS防火牆亦可阻擋DNS DDoS或DNS反射/放大攻擊,可透過DNS限速、IP Anycast做分流以及DNS iRules來丟棄無效的回應,因此對於DNS反射/放大攻擊此種利用較小的DNS請求得到較大的DNS回應的攻擊亦可有效保護。