行動上網時代來臨,各種資訊服務、線上交易都陸續推出行動App,包括有政府資訊服務App、金融服務、購物、電信App…等,網路上協助開發製作App的資服廠商也一籮筐。但根據資安服務廠商研究調查顯示,目前超過半數組織的App存在各種安全漏洞,使用者的個資、網路銀行等各種帳號密碼資訊極可能在不知不覺中被從中攔截。

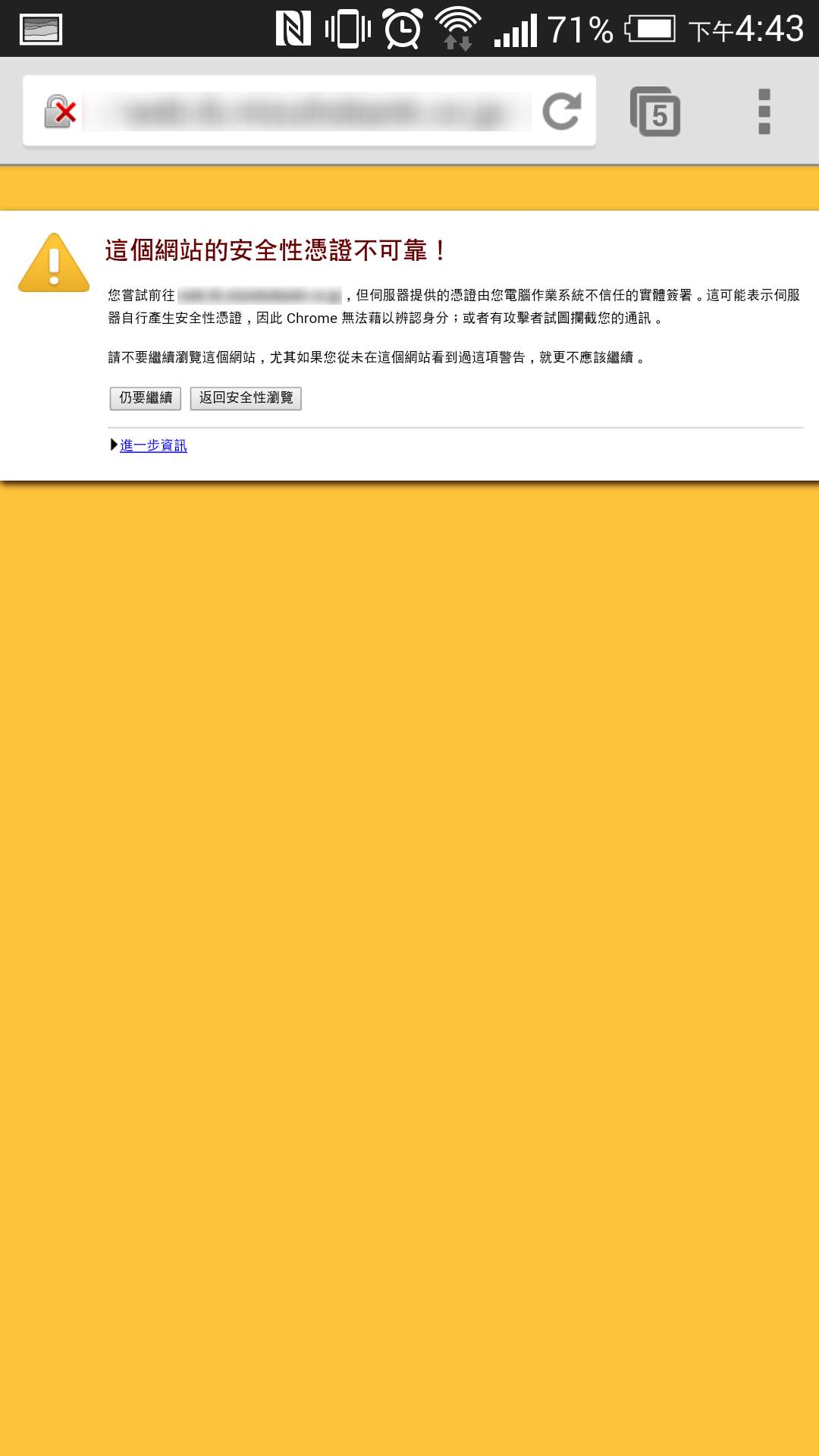

光盾資訊科技近期研究發現,許多金融服務App的HTTPS傳輸協定沒有被正確執行,正常而言用戶端與伺服器端必須驗證彼此的身分,否則很容易遭中間人攻擊。光盾資訊科技技術總監江格表示,許多App伺服器端傳送憑證給用戶端,但用戶端並沒有加以驗證,有心人士就可以在中間攔截各種帳密等敏感資訊,如果用戶端沒有檢查憑證,就完全不會跳出警告訊息(如下圖),使用者即使資料被攔截也毫無所知。江格進一步指出,目前經過檢測,在33支金融業者所發行的App當中有28支有同樣問題,有風險的金融App超過8成!除金融App外,部分政府單位及各大業者推出的App也被發現有此漏洞,且在Android或iOS的行動App上均可發現此問題。

手機Browser示警圖 (圖片來源:光盾資訊提供)

由於此種與協定實作相關的問題無法透過源碼檢測工具找出,加上目前對於行動App安全方面還沒有明確準則,針對行動App的資安檢測仍不普及,且市場上有能力檢測行動App的資安服務廠商也屈指可數,因此目前許多行動App存有各種嚴重漏洞。

除此次光盾所揭露的SSL驗證漏洞之外,江格表示還有非常多種中間人攻擊,其中SSL截斷(SSL Stripping)攻擊也是許多銀行、政府沒有防範的攻擊手法,只要透過工具就可將原本HTTPS網站(如網路銀行)要回應給使用者的封包重新導向到另一網站,使用者與該網站間所傳輸的訊息會被轉成明碼,讓駭客一覽無遺。呼籲各大業者、App開發廠商應特別注意,而在安全漏洞尚未修補前,使用者是否要透過App進行金融交易或購物,可能值得三思。

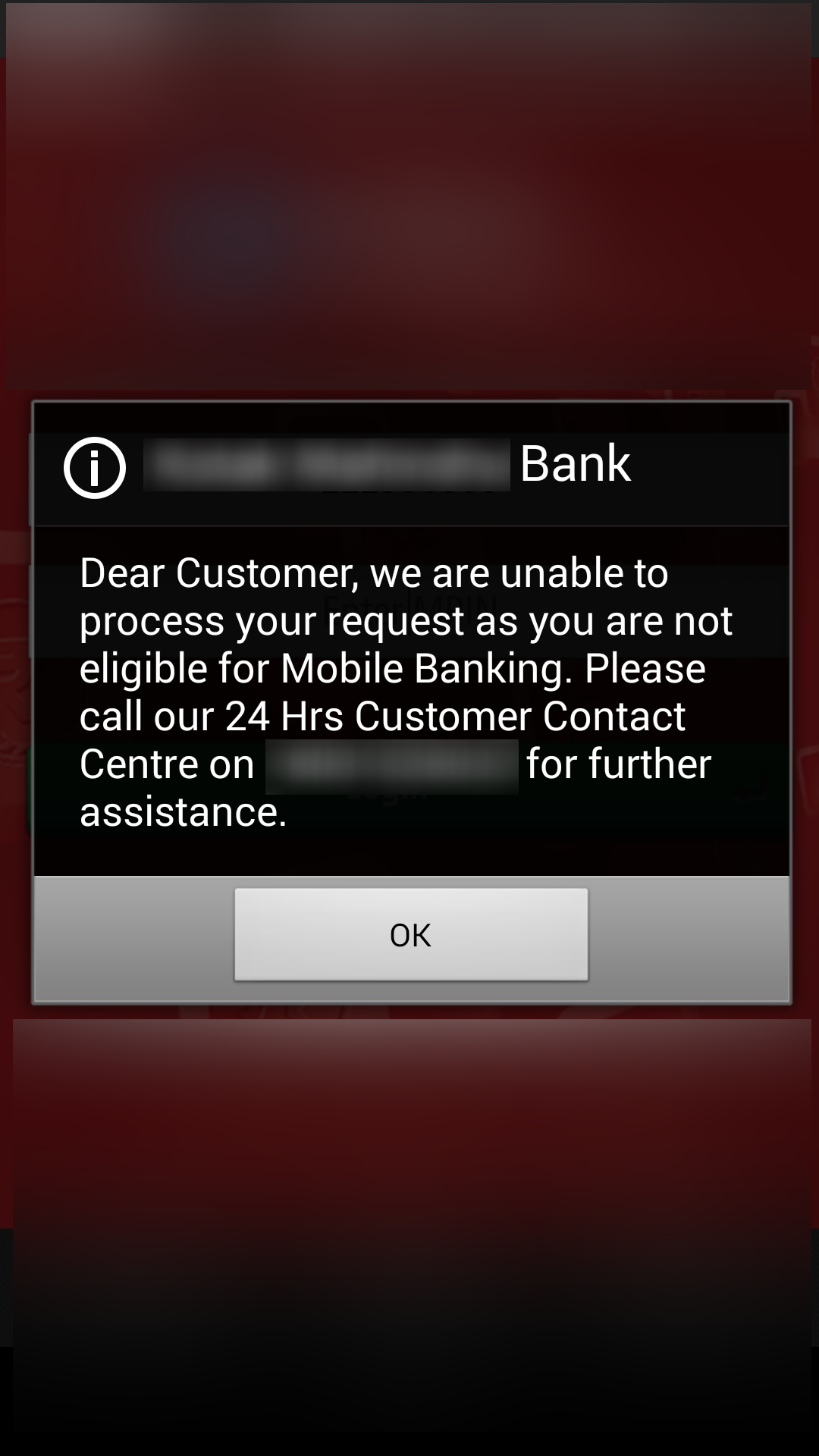

2014/7/29編註:若是App用戶端有檢查憑證,遇到中間人攻擊時會出現的警告畫面有以下兩種:圖(左) App 呼叫瀏覽器發出警告;圖(右)App直接跳出警告提醒。

(圖片來源:光盾資訊提供)

(圖片來源:光盾資訊提供)