雲端是一個潛力無窮的環境,它讓人們輕輕鬆鬆就能獲得十年前所無法享受的技術。

現在,您只需要一道指令,就等於可以啟動一整個資料中心,而且還能自動擴充規模來滿足數百萬客戶的需求。而一些高階的機器學習與分析,也只需一道 API 呼叫即可達成。

這使得開發團隊能夠加速創新,他們幾乎只需專注於創造商業價值。

然而,情況不可能總是那麼美好,在一般人的認知,隨著潛力的提升,資安挑戰也變得更大,開發團隊勢必得面對零時差漏洞、漏洞攻擊、影子 IT 等等問題。

事實並非如此。

至少這些都不是最重要的問題,雲端開發人員的首要資安挑戰其實非常單純。

那就是服務組態設定錯誤的問題。

共同分擔的責任

我知道有些人聽到這句話一定會瞪大了眼睛覺得不可思議,別急,我馬上就會說明箇中原委。

不過,針對人們所假設的雲端資安問題,讓我們先來看看一些證據。人們假設雲端服務供應商本身就是一大風險。

事實證明並非如此。

目前主流的四大雲端供應商: Alibaba Cloud、AWS、Google Cloud 及 Microsoft Azure 在過去五年當中「總共」發生了「兩次」資安事件。

在我們個別討論這兩次事件之前,要特別強調的一點是,這四家廠商中的每一家在這段期間都處理了一大堆的資安漏洞。

大部分的雲端服務,其實都只是一些熱門商用或開放原始碼專案的託管服務,這些專案有各式各樣的資安問題廠商必須處理。

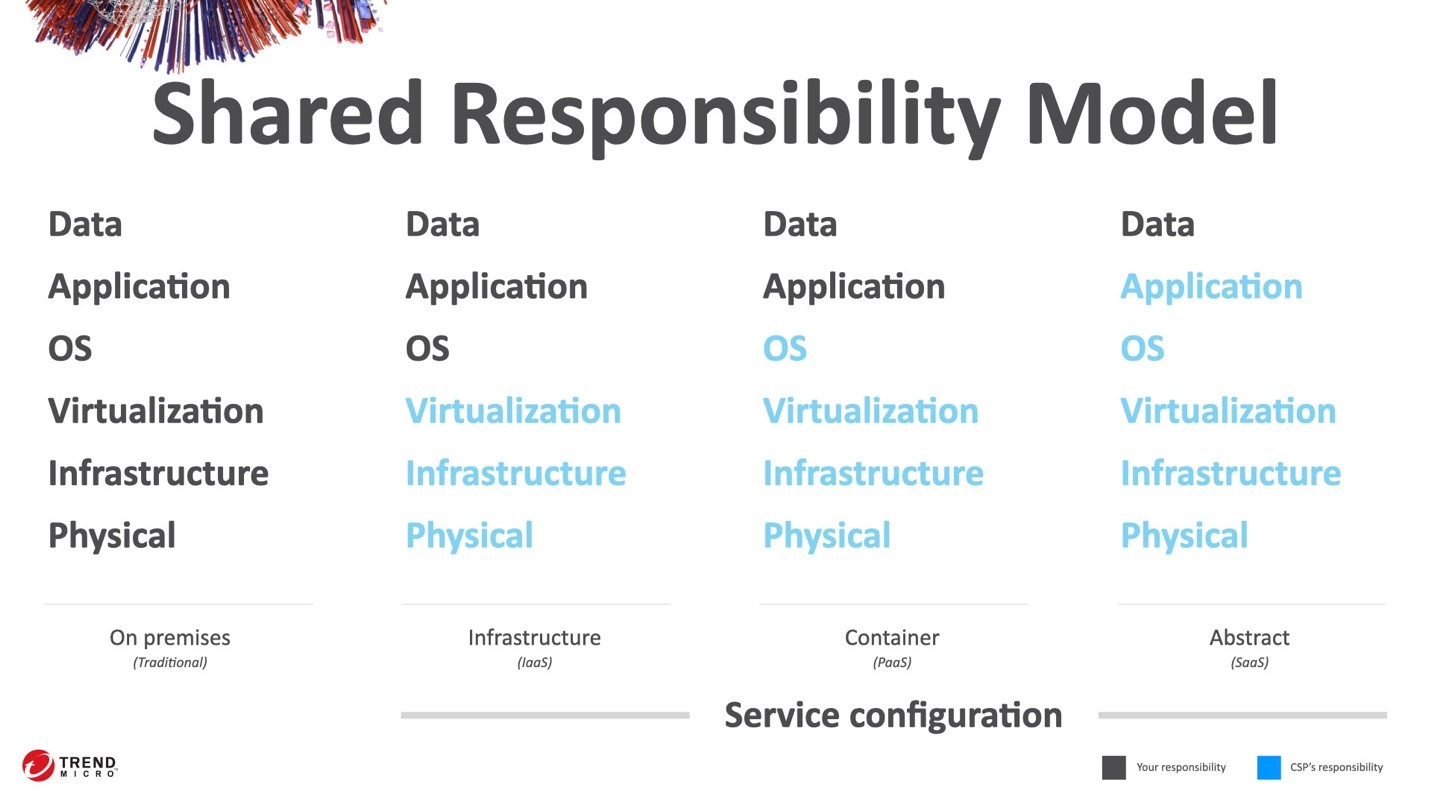

而我們這些使用者和開發人員所享有的優勢,在於雲端內部的營運方式,所有在雲端內執行的營運作業 (資安當然也算) 都必須遵循責任共同分擔架構。

這很容易理解。

日常營運作業總共分成六大領域,而您所需要承擔的責任視您所使用的雲端服務類型而定。

如果您使用的是運算實體 (也就是虛擬機器),您要保護的範圍包括:運算實體上執行的作業系統、應用程式以及資料。

當您採用全面託管式服務時,您只要負責保護您在該服務上處理及儲存的資料。

但不論您使用的是哪一種雲端服務,您都必須承擔服務組態設定的安全。

雖然責任劃分相當明確,不過雲端廠商也提供了一些功能,來協助您履行您應盡的義務並調整服務來配合您的需求。

雲端服務供應商的問題

現在,我們回頭來看前面提到的過去五年當中所發生的兩起資安事件。

第一起事件發生於 2020 年 3 月。

在這次事件當中,Google Cloud 經由他們的漏洞懸賞計畫支付了 10 萬美元獎金給一名資安研究人員,該人員在 Google Cloud Shell 當中發現了一個權限提升漏洞。

Google Cloud Shell 提供一個瀏覽器介面的指令列來讓您操作您所執行的虛擬機器,不過這個指令列介面其實是一個執行某應用程式來提供此功能的容器。

研究人員發現,他們可以利用該容器內的一個 socket 連線來入侵其主機,進而提升自己的權限。

那這問題的根本原因是什麼?其實就是 socket 的組態設定錯誤。

第二起事件發生在 2020 年 1 月,問題出現在 Microsoft Azure 的一項服務:

Microsoft App Service 被人發現了一個漏洞。

此漏洞可讓駭客跳脫服務原本的邊界,並以管理權限存取某個限定範圍的部署伺服器。

此問題源自於該網站應用程式代管服務所用的某個開放原始碼工具的組態設定錯誤。

這兩起事件所涉及的漏洞都經由負責任的管道被揭露並迅速修補,兩者都沒有造成任何客戶受到影響。這兩起案例都發生在較高層次的雲端服務。

這些服務是雲端廠商團隊使用其他服務在它們的平台上所建立的服務,因此在共同分擔責任的架構下,無可避免地也有可能發生服務組態設定錯誤。

即使是超大規模的廠商也面臨著同樣的挑戰!

第三方證據

還有更多證據可以支持組態設定錯誤是雲端資安最大問題的說法。

在資安界,所有專精雲端問題的研究人員都曾發表過研究來證實這樣的說法,不論是第三方資安廠商或產業機構,他們的研究指出:

65-70% 的雲端資安問題都起因於組態設定錯誤。

更糟糕的是,45% 的機構認為隱私與資安挑戰是雲端普及的障礙。那這為何更糟?

因為只要能夠了解共同分擔責任的架構,就更容易維持良好的資安狀態。企業機構應該更快移轉至雲端以便能夠提升自己的資安!

近年重大的雲端資料外洩事件

以上是研究調查與專題研究所提供的證據,那麼網路上的公開資料又怎麼說?

以下列出:

- MCA:50 萬份貸款文件。

- RNC:1.87 億筆選舉人資料。

- THSuite:3 萬筆大麻販賣中心銷售記錄。

- Booz Allen Hamilton:??? 筆最高機密資料。

- Dow Jones:220 萬筆客戶資料。

- WWE:200 多萬筆客戶資料。

- Verizon Wireless:600 萬筆客戶資料。

- Accenture:4 萬筆基礎架構登入密碼與詳細資訊。

- Capital One:1 億筆客戶資料。

- US DoD:18 億筆分析用的資料。

- Alteryx:1.2 億筆個人資料。

- CAM4:1,000 萬筆個人資料。

如果將這些雲端駭客入侵與資料外洩事件過濾一下,去除非雲端相關的資安事件,那麼大約有超過 20 億筆敏感資料是因為雲端入侵而遭到外洩。

讓我們進一步去除所有因為「單一」組態設定錯誤而造成的資料外洩。

沒錯,「單一」設定錯誤。一個錯誤的權限設定。一個單純的錯誤…就造成了這麼龐大的資料外洩。

這樣就只剩下 Capital One 資料外洩事件。

這起複雜的事件是因為「兩個」組態設定錯誤再加上一個漏洞所造成。根據一份針對該事件的深入分析顯示,這個漏洞在整起事件所造成的衝擊 (1 億筆客戶資料遭到外洩) 當中其實沒有發揮太大作用。

更重要的是,Capital One 已經是一家使用雲端非常純熟的企業。

他們是AWS 的參考客戶,而且是業界大力提倡雲端的企業,同時也是 Cloud Custodian 這套熱門開放原始碼資安、治理與管理工具的培育者。

這是一個知道自己在做什麼的團隊,但儘管如此,他們還是犯了錯。

外界變化的腳步

組態設定錯誤就是如此,單純就是一種錯誤。

有時錯誤是因為疏失所引起,有時則是在不知情的狀況下做了錯誤的決定。而這一切都要回歸到雲端的威力,技術障礙的降低,相對地讓創新的腳步變快。

開發團隊的腳步越來越快。

當他們越來越純熟,他們將以更低的失敗率維持著高速的創新。事實上,那些導入 DevOps 的開發團隊有 43% 每週至少部署一次,而且失敗率可以降到 15% 以下。

很重要的是,當他們遭遇失敗時,他們可以當天就將問題解決。更令人驚訝的是,有 46% 的團隊能夠在一小時內解決問題。不過我們都知道,網路犯罪集團其實不需要一天的時間,只要有任何一個破口,就足以讓他們製造一起資安事件。

那麼那些無法達到這般速度的團隊會怎樣?

其餘 57% 的團隊 (其中大部分是大型企業),通常都覺得他們的緩慢步調可以提供一點安全感。小心翼翼地邁向雲端,讓他們採取一種更謹慎的方式並減少錯誤。

這或許有幾分真實,不過並無證據可支持或駁斥這樣的說法,但儘管如此,世界正在快速變化。

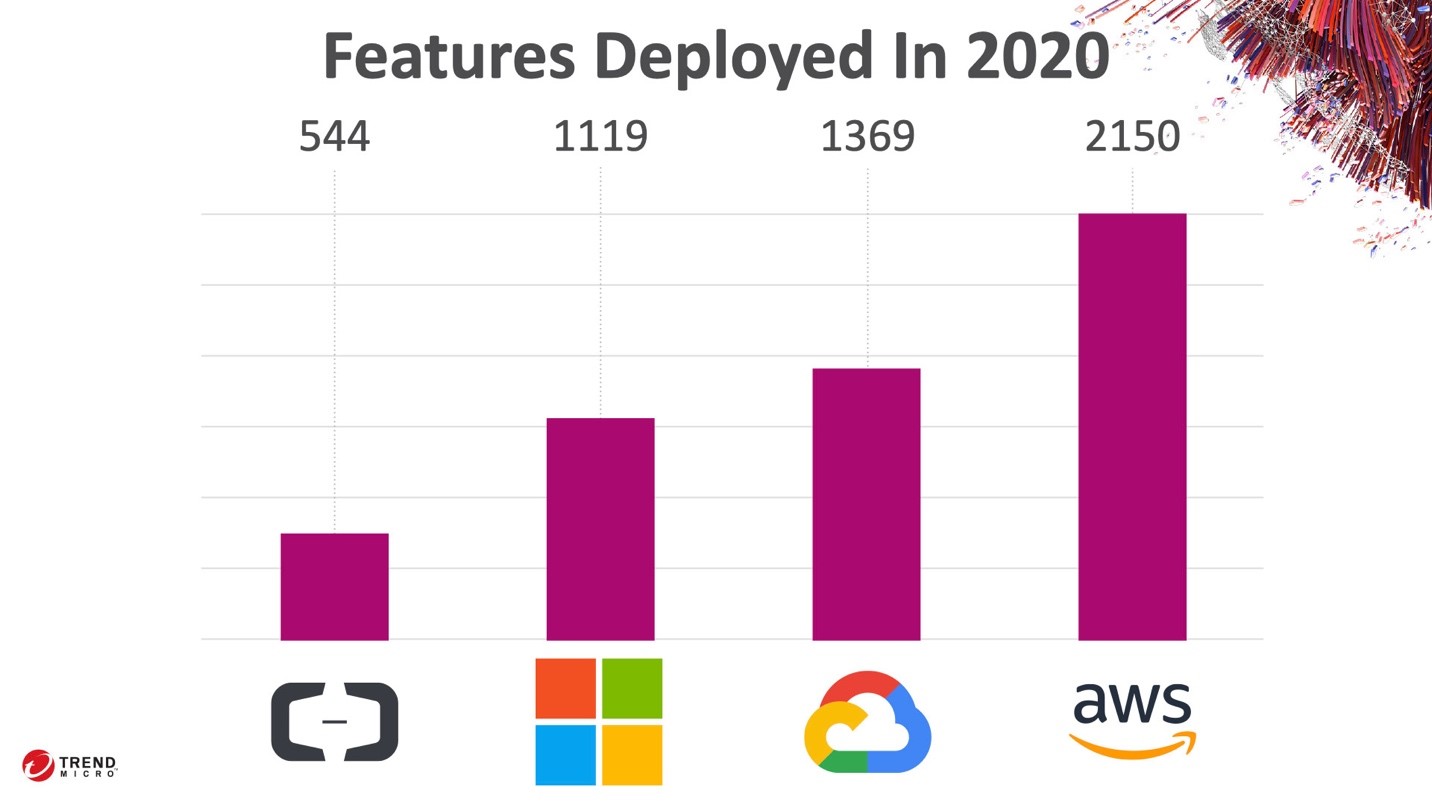

雲端服務供應商本身的腳步也很快。

光 2020 年,四大雲端廠商就在他們的服務上推出了 5,000 多項新的功能。

對於單一雲端的使用者來說,幾乎每一天會看到 2 項新的功能。對於日益增加的多重雲端使用者來說,變化的速度就更快。

所以,就算您團隊的腳步不快,但他們所處的環境卻在快速變化。

網路資安的目標

現在,網路資安的目標其實很單純。

就是確保企業所開發的一切都能按照預定的方式運作,而且只按照預定的方式運作。

如果是傳統的企業內環境,標準的做法就是建置強大的邊境防護以及完整涵蓋全企業的深度可視性。但這樣的方法不適用於雲端。

雲端變化的速度實在太快,不論是雲端內部或雲端供應商,企業只需較小規模的團隊就能開發越來越多的東西,而且這些團隊在組織設計上通常不在 CIO 的核心架構下運作。

所以,資安必須被視為良好開發實務的環節之一,而非分開獨立的工作。這聽起來像是一件浩大的工程,但其實不然。

首先要從兩個關鍵問題著手:

比方說你有個容器負責執行一些程式碼來產生財務報表,那它還可以做些什麼?它可以存取其他類型的資料嗎?您確定這個容器適合做這件事嗎?

這就是資安控管能發揮最大價值之處。

待解決的頭號問題

當我們在討論資安控管時,我們討論的是要攔截什麼。

採用入侵防護系統可攔截蠕蟲以及其他類型的網路攻擊。惡意程式防護可以攔截勒索病毒、虛擬加密貨幣挖礦程式,以及其他惡意行為。

針對每一項資安控管,我們都可以列出它所攔截的威脅。這一點對於該方面的議題專家 (也就是資安團隊) 來說一切都很完美。

但開發人員的觀點是不同的,開發人員的工作是開發應用程式。不過,只要從適當的角度切入,就能讓他們看到資安控管對他們的開發工作其實有好處。

資安狀況的管理有助於確保設定不會隨便被更動,不論開發團隊一星期部署幾次都無妨。網路控管可確保唯有獲得授權的流量能夠接觸他們的程式碼。容器的入境控管 (admission control) 可確保唯有適當的容器可以在適當時機部署。

然而資安控管所能辦到的還不單只有「攔截」而已,也可以回答一些開發人員會開始想要知道的重要問題:

「這還可以做些什麼?」不太能做什麼,因為有資安控管。

「你確定嗎?」確定,因為有資安控管可以確保這點。

所以,只要正確建置並妥善部署,資安控管就能協助開發團隊推出更可靠、更容易觀察、也更穩定的解決方案。

總而言之,資安讓開發工作更加完善。

原文出處:資安趨勢部落格。

*趨勢科技將於3月9日資安人主辦的亞太資安論壇暨展會擔任首席演講:

「資安雲打造企業雲資安」,讓您掌握2021資安兩大主題,安全護航企業的數位轉型。

立即報名,GO! |