微軟揭露一項網路釣魚即服務(phishing-as-a-service, PhaaS)的手法,該手法透過偽造的雲端服務登入頁面,如微軟的OneDrive,幫助非技術網路犯罪分子竊取企業用戶密碼和用戶名。

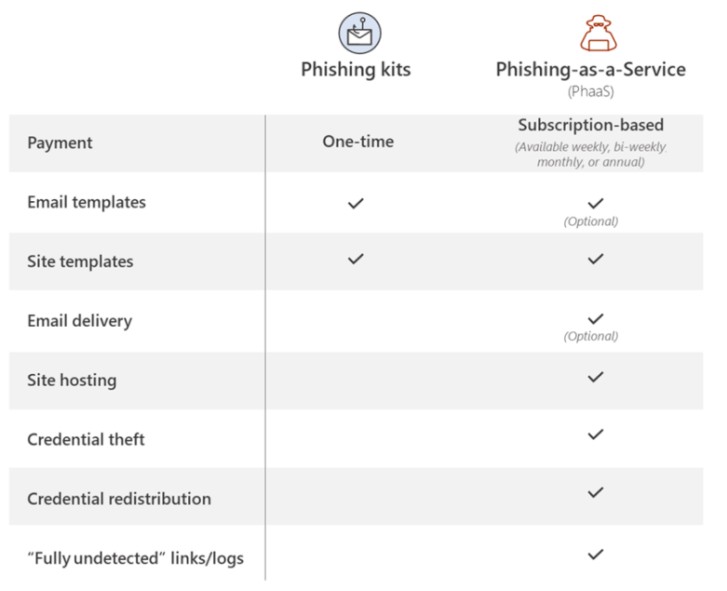

網路釣魚工具套件並不是什麼新鮮事,但這種網路釣魚即服務的手法引起了微軟安全團隊的注意,因為它進一步降低了高危害網路釣魚的門檻。

網路釣魚工具套件 vs. 網路釣魚即服務

網路釣魚工具套件 vs. 網路釣魚即服務

此種服務主流名為BulletProofLink,也有其他名稱,如:Anthrax。它從網路釣魚套件演變而來,一樣提供電子郵件和網站的模板,在這基礎上更提供電子郵件傳送、託管服務和憑據盜竊,並且還聲稱其無法被偵測的特性,甚至還提供了單、雙週、月、年的訂閱購買方式。

如微軟所說,網路釣魚即服務供應商是勒索軟體攻擊鍊中的一個環節,它提供了服務讓勒索駭客在加密過程中更加輕鬆,BulletProofLink會取得密碼讓勒索駭客可以在受感染的網路中進行攻擊。幸運的話,攻擊者還可以取得更高階管理權限的帳號和密碼,讓他們能在受感染的網路中進行更大規模的動作。

Microsoft 365 Defender 情報威脅團隊在其部落格中指出:「此種無法被偵測的釣魚服務供應商透過建立網頁和URL來託管釣魚網站,透過發送郵件攻擊從受害者中收集憑證,再向付費客戶交付這些盜取的憑證。這與其他勒索軟體操作不同,攻擊者無法直接訪問設備,而只會收到未測試的盜取憑據。」

微軟對此類商業型態感到擔憂,它們在現行主流的網路登錄頁面提供了數十種的釣魚模板,包含了Microsoft OneDrive、LinkedIn、Adobe、阿里巴巴、美國運通、AOL、AT&T、Dropbox 和 Google Docs 提供“登錄詐騙”頁面,任何預算有限的人都能透過他們的服務來進行資安犯罪活動。

這其中還有「雙重竊盜(double theft)」的層面考量,網路釣魚服務供應商一方面替客戶獲取憑證,另一方面還可以將憑證出售給其他客戶。

BulletProofLink在網路上和地下網路犯罪論壇公開的推廣自己的服務,,甚至還在YouTube 和 Vimeo 上發布教學影片,以幫助客戶使用其詐欺工具。一般的釣魚工具套件以帶有網路釣魚的ZIP文件形式作單次性的出售,但此種網路釣魚即服務卻提供了涵蓋更廣的攻擊套件。

微軟的安全團隊觀察到 BulletProofLink 的組織破壞了被駭網站的DNS記錄,以便在受信任的網站上生成Wildcard子網域來承載釣魚網頁,這使得它們可以無限地濫用這些子網域,BulletProofLink創建了總數超過30萬個的子網域。微軟表示,這些子網域允許攻擊者為每個網路釣魚的受害者創建唯一的URL進行為期數週的侵入。在駭入網站之前,此種侵入非法獲取網站DNS的方式是很有效的,它還允許網路釣魚企業創建大量難以檢測的獨特 URL。

微軟提到,勒索軟體供應商商業模式也在影響網路釣魚企業的運營方式。一些著名的勒索軟體技術往往是在加密數據之前竊取數據,然後進行出售該數據或作為勒索中的籌碼,此模式在網路釣魚即服務的憑證竊取中所運用的手法極為相同。對於釣魚套件和BulletProofLink而言,都不希望購買方對於其套件進行編碼的修改,對於BulletProofLink更是如此,如此一來它們對於販售出的憑證仍具有高度掌控權。

本文翻譯、圖片轉載自微軟部落格。