Nozomi Networks Labs 最新調查報告分析

全球超過 50 萬個無線網路環境後指出,僅有 6% 的網路具備足夠的防護機制來抵禦無線中斷認證攻擊(wireless deauthentication attacks)。

大多數無線網路,包括關鍵基礎設施等重要環境,仍高度暴露在這類攻擊風險之下。以醫療產業為例,無線網路的資安漏洞可能導致病患個資外洩或干擾重要醫療系統運作。同樣地,在工業環境中,這類攻擊可能造成自動化流程中斷、生產線停擺,甚至危及工作人員安全。

工業無線網路環境的主要威脅

- 中斷認證攻擊(Deauthentication Attacks):駭客利用網路協定的弱點,強制中斷裝置與網路的連線,造成營運中斷並為後續攻擊創造機會。這類攻擊會濫用 Wi-Fi 內建的管理框架功能(用於裝置與基地台的通訊),透過發送假冒的取消認證封包,切斷連線。若與其他惡意攻擊手法結合,可能導致資料遭竊取或未經授權存取等嚴重後果。

- 偽冒基地台(Rogue APs):駭客架設未經授權的基地台,模仿合法網路。這些具有欺騙性的基地台誘使裝置連接,造成資料外洩並為網路威脅提供入侵管道。

- 竊聽攻擊(Eavesdropping):當無線通訊未經加密時,駭客可以攔截通訊內容,竊取帳密、存取敏感資料或監控營運狀況。這種威脅在機場、飯店等未加密的公共 Wi-Fi 網路中特別常見。

- 干擾攻擊(Jamming):惡意行為者以大量干擾訊號塞滿無線頻道,導致通訊中斷,造成系統停機或營運效率降低。這類攻擊可能使依賴即時連線的工業製程癱瘓。

資安威脅趨勢分析

根據報告指出,去年下半年,48.4% 的資安威脅警示發生在資安攻擊鏈(Cyber Kill Chain)的影響階段。

這種情況在製造業、運輸業、能源業、公用事業和水資源處理等產業尤為明顯。其次是指揮控制(Command and Control, C&C)相關技術,占所有觀察到的警示的 25%。研究結果顯示,攻擊者已成功入侵關鍵基礎設施系統,並試圖持續控制存取權限。

資安漏洞分析觀察

研究團隊發現,2024 年下半年公布的 619 個資安漏洞中,高達 71% 被評級為「高風險等級」。另有 20 個漏洞在漏洞利用預測評分系統(EPSS)中獲得高分,顯示這些漏洞未來極可能被攻擊者利用。值得注意的是,已有 4 個漏洞被發現在野外遭到惡意攻擊(KEV)。這些發現都顯示,各組織必須優先處理並強化這些具高度威脅性的資安漏洞防護機制。

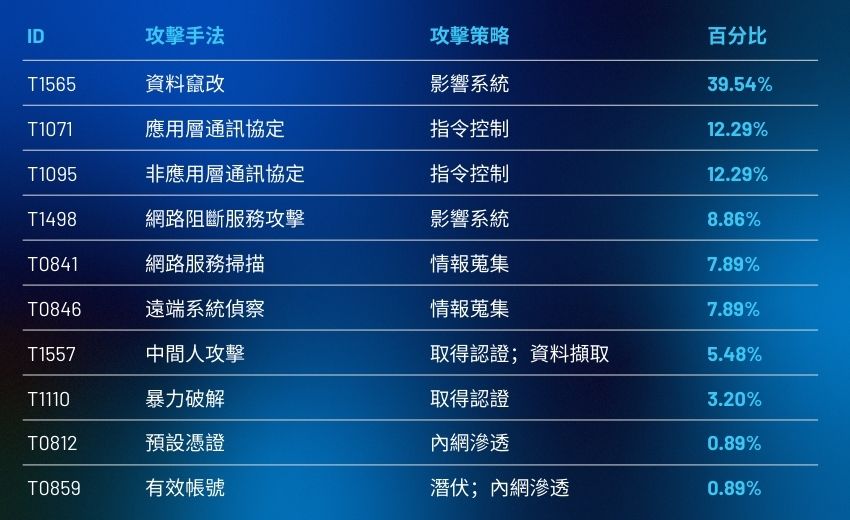

常見十大 MITRE ATT&CK 攻擊手法警示統計(資料來源:Nozomi Networks)

常見十大 MITRE ATT&CK 攻擊手法警示統計(資料來源:Nozomi Networks)

此外,根據美國網路安全暨基礎設施安全局(CISA)過去六個月所發布的工控系統(ICS)資安通報顯示,

製造業的資安漏洞(CVE)通報數量居首,占比高達75%。其次則依序為

能源、

通訊、

運輸和

商業設施等產業。

Nozomi Networks 資安策略總監 Chris Grove 表示,針對全球關鍵基礎設施的網路攻擊事件持續增加中。我們所設計和部署的防護系統,除了要能抵禦各種威脅外,還必須在攸關人命安全的情況下,確保大規模系統的安全運作。只有深入理解這些威脅並有效運用情資,我們才能確實保護關鍵基礎設施系統,強化其韌性、安全性與營運持續性。

本文轉載自 HelpNetSecurity。