2011台北國際資安展剛於四月下旬圓滿落幕,會場上尤其是探討個資法、資料保護、數位鑑識等議題的座談會那真是座無虛席!自從個人資料保護法在去年4月通過後,不但擴大適用範圍,涵蓋所有公民營企業,還加重刑責,讓企業原本視為獲利命脈、寶貴資產的「個資」,若未進行妥善保護而外洩,隨時可能翻轉成為公司的負債(高達新台幣二億元的賠償上限),這下所有企業都真的不得不重視資訊安全,企業主瘋狂地參加研討會,有的交頭接耳如何搞好資安,有的討論如何卸責,有的苦笑個資不是空氣,但是還是會外洩,只是比誰撐的久 :P

我們很喜歡看Discovery的一個節目"DISCOVERY DESTROY IN SECONDS",這個節目基本上是一堆爆炸跟「犁田」所組成的無腦節目,也不知什麼時候開始的,吃著鹹酥雞配這些災難片就是一個讚,而本期要來看一個比擬福島事件中東京電力公司的苦主-「全球第2大消費電子產品製造商索尼(Sony)」,所面臨的災難是史上最大規模的「億」筆個資外洩事件。(唉!誰都不希望成為外洩資料的其中一筆!)

還是那句話,下面所有的資料都是整理新聞與公開網站資料、圖片而來的,跟我們沒關係… :D

▲是的…早在史書上就有記載... (來源: http://wiki.komica.org)

可能或許大概是…外洩 死不承認通知信

如此深入民間,甚至深入民心的成功企業,在4月29日寄出通知信(亞洲地區的信件中文主旨為「PlayStationNetwork服務及保安問題重要通告」),向全球各地約7,700萬名PSN用戶承認在4月17至19日遭攻擊入侵,提醒PSN和Qriocity線上音樂服務用戶的姓名、地址、生日、密碼、電子郵件,甚至信用卡資料都可能已經遭駭。

1. Sony知悉有個資外洩:「我們發現在2011年4月17至19日,部份PlayStationNetwork用戶的帳戶資料…被洩露」

2. Sony知悉遭竊內容,並掌握log確定一名嫌疑犯(人或IP位址):「我們相信一名未獲授權人士已取得您提供的個人資料,包括姓名、地址(城市、州、郵遞區號)、國家、電郵地址、出生日期、PlayStationNetwork密碼、登入名稱(email)及PSN Online ID。您的帳戶資料包括購買履歷、帳單郵寄地址(城市、州、郵遞區號)及密碼提示答案可能已經洩露。」

3. Sony不承認信用卡資料被外洩:「雖然現時尚無證據顯示信用卡資料被外洩,但我們亦不能排除有關可能。」

4. Sony 暗示用戶如果押寶,請不要選Sony防堵成功,要選駭客捲款而逃:「基於審慎處理的前提下,我們建議您留意您的信用卡號碼(授權碼除外)及到期日亦可能已經洩露。」

.jpg)

▲ 案發十日姍姍來遲的PSN保安問題重要通告。 (來源: 感謝某家中有兩台PS3的重度宅男熱心提供)

此次駭人聽聞的Sony PSN個資外洩撼動了全世界,相關新聞實在好多好精彩,各國政府當局均要求當地Sony說明到底是怎麼一回事?

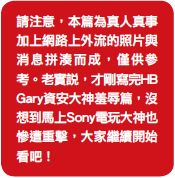

從iPhone改到PS3 年輕改機迷惹火SONY

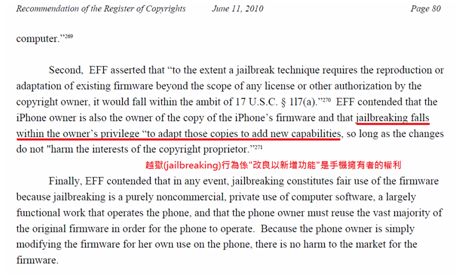

故事的開始是從今年1月,Sony火大的正式向美國舊金山地方法院申請臨時禁制令(TRO),控告包括現年21歲的George Francis Hotz(網路暱稱geohot,http://geohot.com/)與fail0verflow駭客組織(http://fail0verflow.com/)違反美國千禧年著作權法案(DMCA, Digital Millennium Copyright Act),破解Sony PS3主機的安全系統,揭露重要金鑰諸如root key。

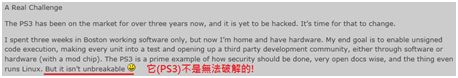

資安圈和蘋果迷對geohot應不陌生,他在17歲破解iPhone,而那支破解版為geohot換到1台NISSAN 350Z和三支新的iPhone!這何嘗不是一種創新價值?19歲那年他推出全世界第一套公開的iPhone 3GS越獄(JailBreak)程式。儘管蘋果公司幾度表示此舉違法牙癢癢,2009年底geohot公開宣示要研究PS3,特別提到它已經上市三年多,竟仍未被破解,該是改變的時候 !

▲ geohot向PS3宣戰。 (來源: http://geohot.com)

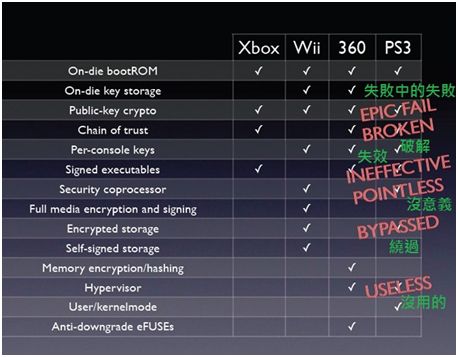

很快地,2010年1月底geohot就發表初步的破解進展能取得系統的控制權。Sony隨即在3月底回應釋出更新程式修補,後來geohot因為一些個人原因潛水沉寂好一陣子。駭道不孤,12月底在德國柏林舉辦的第27屆CCC (Chaos Communication Congress)駭客大會上,fail0verflow團隊成功展示突破PS3諸多安全系統設計!

▲fail0verflow證實PS3主機也能大改特改。 (來源: 27C3官網,http://events.ccc.de/congress/2010)

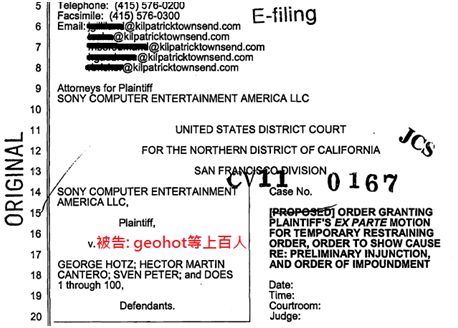

geohot受fail0verflow演講展演的工具與技巧啟發,如猛虎出閘似地於2011年1月2日在個人網站公開揭露PS3最重要的安全金鑰「用於程式簽章的METLDR Key (即root key)」,並分享兩支POC範例程式(檔名分別是geohot_1st.self與Lv2diag.self)證明可行!

▲改機迷合作無間還是把PS3給破了。(來源: http://geohot.com)

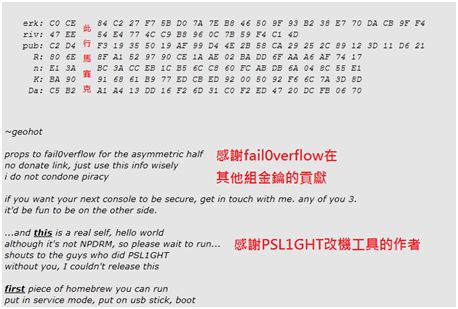

類似的改機行為在資訊界大家都非常熟悉,iPhone的越獄教學圖文並茂,徹底將手機的控制權還給擁有者-你主宰你的手機!2010年美國國會採納著作權局的建議,以及電子先鋒基金會(EFF, Electronic Frontier Foundation)的解釋,即iPhone手機的擁有者同時也是iPhone韌體拷貝的擁有者,越獄行為只要不傷及原韌體版權利益,「改良以新增功能」是手機擁有者的權利,新版DCMA法即排除對手機越獄的限制,自此iPhone改機合情更合法!

▲ 美國著作權局致國會的建議信提及iPhone越獄。(來源: http://www.copyright.gov)

正當改機迷歡欣鼓舞於終於把自己喜歡的軟體塞進難搞的PS3主機,憤怒的Sony在2011年1月11日對geohot和fail0verflow一干人等上百名改機迷正式提告!

▲geohot與fail0verflow組織一干人等都收到臨時禁制令。 (來源: http://geohot.com)

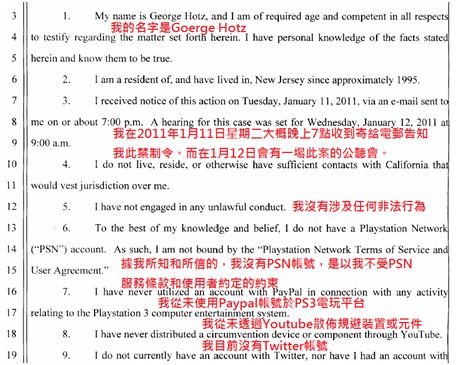

geohot在收到法院通知後,正式一一駁斥Sony的各項莫名指控。

▲geohot向法院正式回應Sony的各項指控。(來源: http://geohot.com)

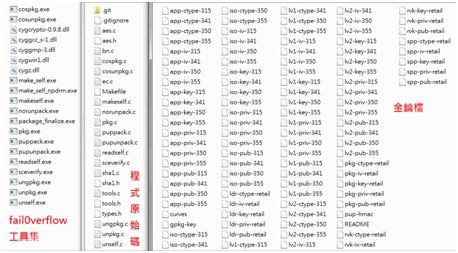

而fail0verflow組織則公開釋出他們開發的改機工具、程式原始碼、破解的PS3金鑰,並上傳至各大網站,許多改機迷紛紛響應並鋪天蓋地加入鏡射行列。

▲fail0verflow大規模散佈PS3改機工具來抗議Sony提告。(來源: http://fail0verflow.com)

▲fail0verflow的PS3改機工具檔案清單。

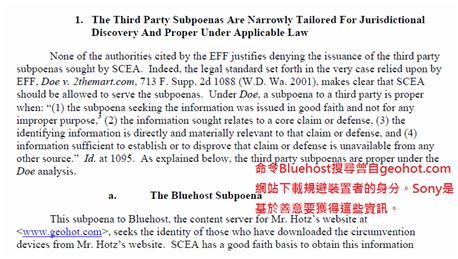

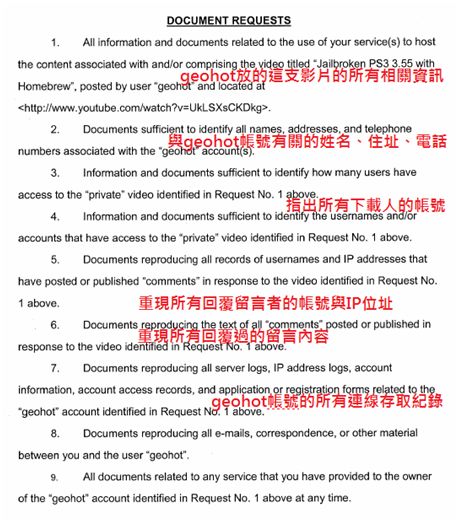

改機迷「好大的膽子!呼朋引伴,聚眾滋事!」3月初Sony採取更強硬的手段,有多家主機代管業者(Bluehost、SoftLayer等),多家內容服務平台業者(Google、 Youtube、Twitter等)都陸續收到法院傳票,以及須配合Sony列舉事項並提供所需資料,以協助Sony釐清確認涉及此案的相干人等。Sony辯解此舉不僅助於控告geohot等百人,他們要通知涉及此案的相干人等,包括下載、鏡射、留言等,以完全確保侵害Sony的改機工具徹底移除!(謎之音:誅殺PS3改機流九族,也要讓死士兵器從地球上消失…)

▲Bluehost 業者收到法院傳票(代管geohot的個人網站) 。(來源: http://www.wired.com)

▲法院批准Youtube須配合Sony揭露一干人等個資甚至留言者。(來源: http://www.wired.com)

.jpg)

▲twitter也要比照辦理… (來源: http://www.wired.com)

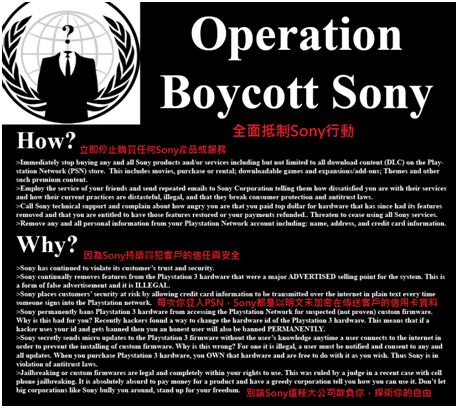

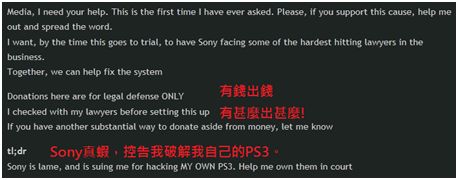

此時此刻,那真是戰況激烈,口袋極深的電玩大神當時以5名律師人數優勢勝過geohot改機百人團的2名律師。geohot轉守為攻,號召大家抵制Sony的所作所為,同時也首度公開表示急需接受捐款以聘請更多律師。他並表示訴訟所剩餘額將全數捐給EFF。geohot表示:「Sony真蝦,控告我破解我自己的PS3。」

▲geohot號召大家抵制Sony。(來源: http://ps3-hack.net)

▲geohot公開呼籲急需捐款做訴訟用途。(來源: http://ps3-hack.net)

▲geohot停止接受捐款,募得款項已綽綽有餘。(來源: http://ps3-hack.net)

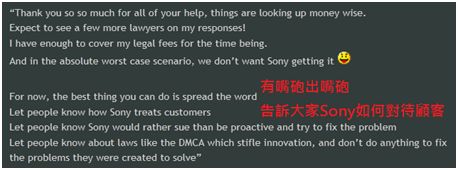

最有名的「匿名組織」出手相助 PS玩家遭殃

這場電玩大神與電玩破解迷的戰爭,從1月大吵大鬧到4月,已引起不少公憤,認為Sony頗有「殃及無辜在所不惜之姿」,路人都看不下去。大家還記得在HB Gary事件一戰成名的Anonymous匿名組織嗎?2011年4月4號這個人盡皆知的路人決定跳出來插一腳,聲援geohot等人,果然DDoS專用的LOIC砲拿出來一打,PSN立刻趴下。沒想到4月6號匿名組織又跳出來說明攻擊行動停止,因為他們的目標是Sony而不是PS玩家,但PSN一趴大家都沒辦法登入打電玩了!(匿名組織罪大惡極,也擔當不起PS迷怨聲載道!)

▲匿名組織為geohot等人向Sony宣戰。(來源: http://ps3-hack.net; 不雅文字已馬賽克)

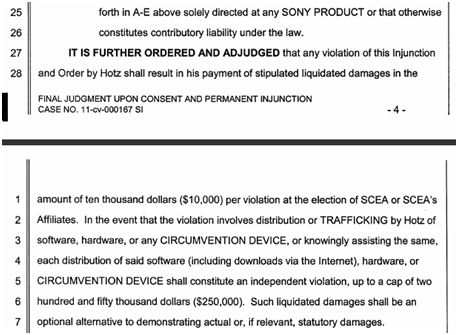

戲劇性地,2天後,Sony與geohot雙方達成和解,Sony撤銷控訴,但基本上就是geohot一干人等不能再搞改機情事!否則大刑伺候…

▲Sony與geohot的和解書立下萬元美金以上的各項罰則。(來源: http://geohot.com)

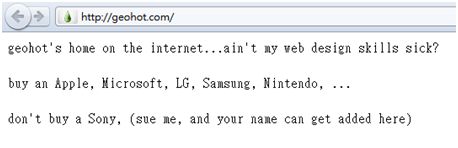

geohot個人網站關閉,不玩了。他說「買甚麼都好,就是別買Sony」。

▲geohot個人網站關閉。(來源: http://geohot.com)

fail0verflow組織也不玩了,關閉網站,自嘲「我們輸了」。

.jpg)

▲fail0verflow官網關閉。(來源: http://fail0verflow.com)

偉哉!電玩大神Sony壓倒性勝利讓百人改機團通通閉嘴!

螳螂捕蟬黃雀在後 PSN網路漏洞早被駭客盯上

另一個場景,早在2011年2月中旬,Sony仍忙著追打改機迷,到處申請傳票,有一群人已經在敲敲打打PSN網路。

.jpg)

▲某irc討論著ps3主機與psn連線安全問題。(來源: 感謝某長期關注irc聊天宅男提供)

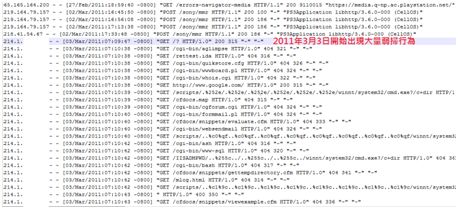

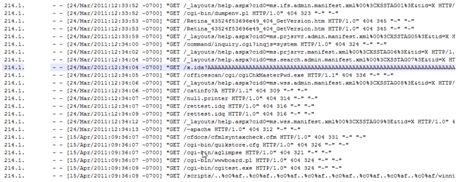

2011年3月3日,Sony PSN網路開始出現大量疑似自動化工具的弱點掃描行為。喜憂參半,放眼看去都是在打IIS漏洞,但PSN是Apache主機,但Sony是否有察覺到竟然有人比改機迷還要大膽妄為地亂動自己家裡客廳的PS3主機,敢殺到PSN網段在敲敲打打嗎? :)

當然在網路上躺著都會被自動化工具掃描到,太多攻擊流量在到處亂竄,且很多時候單位自己也會主動做弱點掃描和滲透測試,然後針對發現的問題進行修補與時並進,所以有的單位看到這種log還真的會見怪不怪。

▲PSN網站3月初的連線記錄。

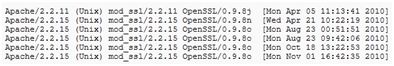

唉~(搖頭),Sony也太沒有與時並進,PSN網站上面跑的服務版本都在比老的。Apache 2.2.15?Apache 2.2.11?拜託,最新版2.2.17都已經出來7個多月了!(2010年10月)

▲PSN網站部分重要伺服器系統版本資訊。

PSN難道不是超級無敵重要的網站嗎?服務至少七千多萬的PSN用戶耶!或許我們樂觀地以為,這是假象!PSN故意回覆錯誤系統資訊混淆視聽,讓有心攻擊的人瞎忙!但當攻擊方持續地進行掃描和測試,攻擊行為肆無忌憚,難道就不需要關心一下嗎?筆者特別將<script>相關的攻擊字串節錄出來,從3月3日第一波,3月24日第二波,4月15日第三波,Sony PSN是沒大人在家嗎?

從攻擊方的角度來看是這樣,因為這些攻擊字串中出現<script>、document.cookie、ChkMasterPwd.exe、x.ida等關鍵字都是應用層防火牆很愛亂叫的,恐怕連駭客都懷疑Sony PSN是籬笆圍的,兩個月下來打了上千次(1,195次)好歹這個IP也會被擋一下,結果都沒有!他連來源位址都懶得換,三波攻擊始終如一!

▲PSN網站部分涉及JavaScript注入攻擊的連線紀錄。

▲PSN網站部分涉及路徑跳躍、預設密碼、unicode注入攻擊的連線紀錄。

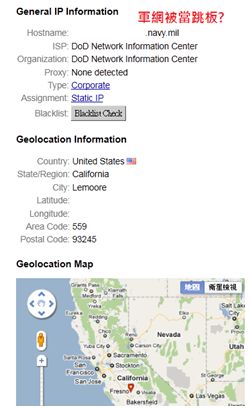

▲當跳板的214.1.x.x主機來自美國國防部(DoD)網段…這…

這台214.1.x.x的主機當然只是跳板,還有甚麼資安事件的劇情可以比美國國防部(DoD)入侵民間企業(Sony)更蝦,或更加匪夷所思? ;-)

5月初,Sony求助美國「聯邦調查局(FBI)」(也以此為由拒絕參加國會要求說明此次個資外洩的公聽會),同時Sony委託內部審計諮詢公司Protiviti Inc.,以及兩家電腦鑑識公司Guidance Software Inc. (GUID)和Data Forte Corp介入調查。公司組織上緊急新指派資安長專責處理,將採取的資安控制措施包括:

-

新增自動化軟體監控與環境配置管理以抵禦新的攻擊

-

強化資料保護與加密的力度

-

強化偵測網路入侵、未授權存取,以及異常活動之能力

-

建置額外的防火牆

另外Sony將釋出一個PS3更新檔,強制所有PSN用戶在「原機」(或經由電子郵件驗證確認)上變更密碼。

本質就不安全 改機迷易躲、駭客難防

最後,筆者不想臆測上億筆資料到底有沒有加密(因為Sony也可以質疑irc聊天內容其實都是忽悠騙人的,PS3主機也不會偷偷摸摸回傳玩家連結過的各種裝置詳細資訊),但從整個資安防護體系的怠忽職守,到經營高層在危機應變的荒腔走板…至少Sony首位外籍執行長Howard Stringer和Sony美國執行長Jack Tretton都難辭其咎。

筆者認為Sony在應當包容時仍咄咄逼人,甚至追殺,這是美國企業常需注意避免的毛病;Sony在應當坦誠時仍守口如瓶,甚至欺瞞,這則是日本企業常需注意避免的毛病。

儘管Sony這回「不知招誰惹誰」,已先拉著上億玩家陪葬,我們真的很不希望看到電玩大神就此殞落,畢竟沒有PS3的話,那我們的高級電視沒得發揮呀!希望駭客不要搞Xbox跟Blizzard,這是宅男剩下的娛樂了 。

不過基本上搞成這樣Sony快要改名成Sorry了…

Sorry了Sony

I am sorry…

(ㄟ…管你洩什麼,快把PSN修好吧!我的老天爺! 暴怒!)

資安防護並不難,猶如良心企業服務客戶,「心誠則靈」。

本文作者目前皆為Xecure-Lab資安研究團隊成員,專長是惡意程式與駭客活動分析。圖片由作者提供。