企業財會、人資部門人員要注意了,暨歐洲傳出企業財務部人員遭攻擊,台灣也傳出財會、人資人員成為駭客鎖定攻擊對象。上個月健保局發佈新聞稿指出,有駭客假冒健保局名義寄發社交工程郵件,以二代健保內容為釣餌,收件人點下信件中的連結後,會被層層轉址到惡意網站並自動下載含有木馬程式的RAR檔案,可竊取受害者電腦中的機密資料。刑事局今日宣布偵破,以妨害電腦使用罪將潘姓嫌犯移送法辦。

在這波精心策劃的攻擊中,受害者收到以自己姓名及公司名為主旨的郵件,嫌犯計畫性的取得1萬多筆中小企業老闆、財會、人資人員名單,再竄改郵件標頭以與受害者工作業務相關的郵件內容做包裝,此次即以健保局北區業務組名義發送惡意郵件。並且利用網路上No-IP.com動態IP轉址服務來提供惡意程式下載,以規避資安軟體的偵測。

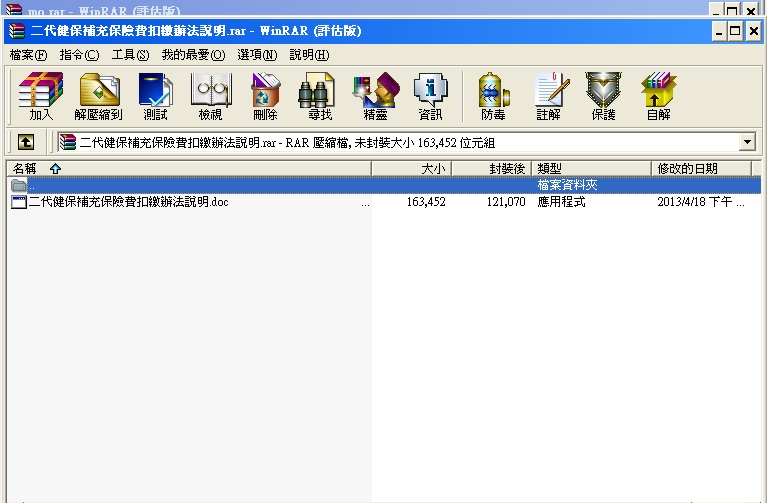

趨勢科技將此次攻擊的木馬程式命名為TROJ_GHOST.ZZXX與後門程式BKDR_GHOST.ZZXX,趨勢技術總監戴燊表示,目前網路上有許多駭客攻擊工具可用來產製此類木馬程式,以這次的攻擊而言,解壓縮之後的惡意程式其實是一個偽裝成Word檔的執行檔,雖然前面檔名看起來是.doc但其實真正檔名很長並被隱藏起來,最後其實是.exe。戴燊進一步指出,目前此類攻擊工具只要透過設定還可以指定惡意程式的icon,例如套用word檔的圖示來魚目混珠。如果收件者一時不察點下惡意連結,防毒軟體沒有更新到最新,就會遭植入惡意程式。而此波受害者均為財會人員,受害者電腦中的企業網銀帳戶資料或信用卡資料很可能會流入駭客手中。

(圖片來源:趨勢科技提供)

(圖片來源:趨勢科技提供)

針對此波攻擊,趨勢科技與中華龍網提供惡意程式解毒與檢測工具,企業IT人員可多加利用,並呼籲常與外部機關往來的財會部門同仁對此類信件提高警覺。