「你被APT了嗎?」似乎快成為業界人士常用的另類問候語,其實APT攻擊在媒體新聞的不斷報導下大家對APT一詞也已耳熟能詳,而本刊也早在去年六月號便針對此議題做過專題報導,請見〈動靜之間 讓APT無所遁形〉與〈各家APT解決方案比較表〉,到現在一年過去了,我們再回頭檢視企業在APT的防護上除了專屬產品外,還應具備哪些資安思維?而在解決方方案上又有哪些不同?

要先有「你一定會被入侵」的體認

艾斯酷博科技執行長邱銘彰提到現在企業用戶對APT大都有一定的認知,政府、大型機關用戶甚至也了解自己的需求在哪,而非一味地仰賴SI業者的建議,所以邱銘彰認為現在談APT已經不再是教育市場的階段,而是到真正尋求解決方案的階段。

在面對APT,企業到底該有什麼樣的資安思維呢?相較之下,從前的資安防護工作相當簡單直接,有病毒就買防毒產品,要過濾垃圾郵件就找Anti-Spam,但現在的攻擊手法不比以往,尤其在面對Gartner報告中被形容「具超越現有安全防護機制,並能躲過傳統檢測過濾特徵」的APT攻擊,邱銘彰強調用戶要先有「你一定會被入侵」的體認,就如同實體隔離依然會遭到攻擊入侵一樣的道理。

既然一定會被入侵,那建置APT或其他相關防禦機制的意義何在?「在增加攻擊門檻,你要讓對方了解到發動攻擊的成本會不斷提高」,邱銘彰如此解釋。正因為無法完全抵擋APT的入侵,所以他也提到需強化企業資安專業團隊的回應能力。

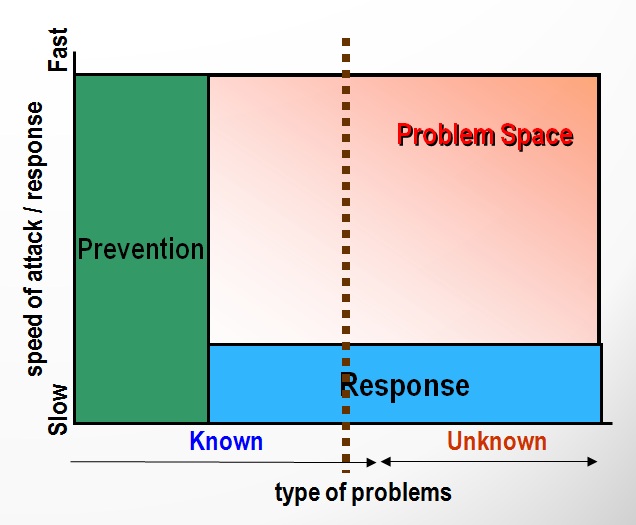

因為APT攻擊通常會有持續性,從「第一次成功滲透到企業環境,然後潛伏,並伺機感染重要電腦以取得機密資料後傳出去」的流程來看,APT入侵成功後不一定馬上會造成危害,企業仍可把握後續潛藏破壞階段藉由資安團隊的事件回應處理及早發現並清除APT攻擊來減少可能的損失,以建構出感知(Observation)、辨識(Detection)與預防(Prevention)的新防禦模型(如下圖所示)。

註:此圖由艾斯酷博科技公司提供。

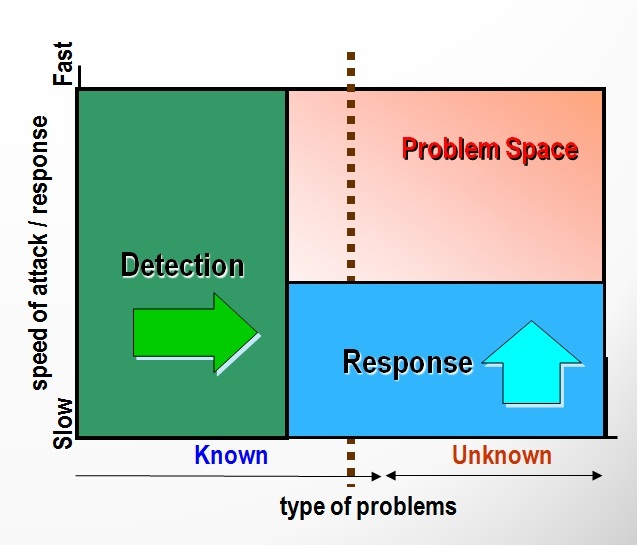

簡單來說,X軸為威脅類型(分為已知與未知)、Y軸為攻擊事件回應的速度(分為快與慢)。企業可以投注成本採購資安設備,透過增加Signature,捕捉(偵測)到更多的惡意程式,減少資安問題(Problem Space), 然而,當企業投注成本到一定程度時,所能偵測到的威脅數量有限(因為有很多是未知威脅,不是光靠特徵值就能偵測出來),與其繼續投注成本提高偵測率,不如用來加快對於受害電腦的事件處理速度,降低損害成本,反而是另一種更有效益的方式。

註:此圖由艾斯酷博科技公司提供。

除了花錢買產品外你還能做些什麼?

就像面對流感一樣,你可以選擇預先施打疫苗或在感染後迅速就醫,這些都是針對流感疾病的處理方式,但除此之外,良好的生活習慣與適當運動也能增進人體免疫力,降低自身遭流感病毒侵襲的機率,企業面對APT威脅也是相同的道理,除了針對APT的專屬設備外,企業還是可以從流程、人員與現有環境等其他方面著手來提昇對APT的防禦能力,其中最明顯的例子就是社交工程演練。

Verizon安全顧問游獻群以某企業在2009年發生類似APT攻擊事件為例,當時駭客使用2008年PDF的漏洞做了一份惡意檔案,並偽冒企業內某一名同事的E-mail Address發出與當時正在進行專案計劃有關的社交郵件,並邀請參與該專案的每一個人參加會議。結果80%的人打開附件,剩下20%沒有打開附件的人,其中有10%是因為剛好不在辦公室中,另外10%則是有所警覺,認為該名同事很少提出此類要求,而且也與自身業務內容不相關,而在那開啟郵件的收件者中,有部份已經更新PDF的patch,所以最後的攻擊成功率為40%。

游獻群以此案例分析防禦APT攻擊其實不外乎以下3道機制,第一、偵測E-mail寄件來源,看是否與Mail Server相符、檔頭是否被更改...等。第二、確實做到定期更新patch。第三、建立員工的警覺心,另外像限制安裝程式、針對FB、Blog等容易有風險的網站進行網址過濾等環境管控也是可以加強的地方,企業每多增加一道防禦機制,攻擊成功的機率就被多削弱一分。

以員工職務為導向的社交工程演練

其中,社交工程演練是最值得企業投資的地方,至少一年要做一次,不過游獻群也強調演練頻率並沒有一定的標準,企業可視自身狀況來評估,或是依據接觸資料機會的高低來決定演練頻率。例如:有時候新進員工可能不具備這種觀念,便可針對新進員工進行演練;另外,位階比較高的部門主管及其祕書也是必須加強演練的對象,因為這群人收到社交郵件的機率比一般員工還要高。

至於在演練內容上,可針對APT攻擊擬定以員工職務為導向的安全意識提升計畫,像是對財務部的員工就發出以財務報表為主旨的社交郵件,讓員工更能體會APT會如何針對特定對象來進行攻擊滲透。另外游獻群也提醒,除了進行演練外,最重要的是補強機制,如果員工在演練過程中真的點下了社交郵件,那麼要怎麼強化員工認知,也是企業必須思考的方向。

防禦APT攻擊的關鍵因素在於人,任何的設備或產品都只是輔助工具,透過產品看到攻擊的徵兆或行為,最終還是需要「人」來介入處理,所以在APT防禦中,「人」是很重要的一環。之前曾經發生某企業員工因為防毒軟體一直發出Alert,覺得很吵就把它關起來,這就是一個錯誤的做法,當資安設備已經發出警告信號,企業卻不去查看,這樣的處理方式又怎麼會不受到攻擊呢!

事件回應處理的重要

在流程管理上,游獻群認為其實就是落實基礎的資安管理守則,同時要清楚自己的日常營運環境。舉例來說,曾經有個單位信用卡中心的環境保護得很好,但在外部資料使用單位卻沒有相同程度的防禦,導致業務/會計單位把信用卡資料調出去後造成資料外洩,所以企業必須先了解自己的環境才能去補強。

邱銘彰也認為企業在找尋APT解決方案之前,應該要先回頭檢視自身環境的資安設備部署是否已達最佳化?這除了要將設備擺對位置與適當的政策設定調校外,還包括前述所提「人」的介入處理,企業常見問題是購買了幾百萬元的設備,卻只願花2萬元請工讀生來看Log記錄,這樣當然無法發現潛在威脅以具備攻擊活動的感知能力,而這也帶出了企業資安團隊與對事件回應管控的重要。

APT攻擊是由一連串事件所組成,即便無法在第一時間完全擋下攻擊,只要能在後續活動中發現行跡,並阻斷破壞行為也都能達到一定的遏阻效果,但這就仰賴企業自身所建立的資安團隊,這些人對企業文化與組織架構…等相當熟悉,對一些細微異常的間諜活動或社交郵件也會有更高的警覺。

或許很多中小企業會覺得根本沒有預算培養資安團隊,不過邱銘彰打破這迷思,他指出資安團隊不一定要由專業人士組成,即使是一般的行政人員,只要透過良好SOP程序訓練也能成為企業資安團隊的一員。他進一步舉例,單位機構可先由資安專家做好點檢表與制訂SOP處理程序,像是收到陌生的檔案該如何處理,並送往何處檢驗等,然後讓員工可按照這些表單上的要求填寫,久了之後自然也能訓練培養出一套適用自己企業環境的Know how,而能對事件進行初步的歸納分類工作,至於更複雜的攻擊行為分析再交由後端專業人員進行即可。

企業不斷掏錢購買設備的資安困境

當能辨識分析出APT攻擊後就能將這些特徵或行為模式等以Signature、policy ruler、黑名單等方式放到入口閘道來阻擋這些攻擊,目前大多數APT產品就是從這方面來攔阻APT攻擊。不過邱銘彰以其豐富的惡意程式研究經驗指出,這種針對性的防護產品一開始推出時都會有相當不錯的阻擋效果,但隨著攻擊方不斷改變,對威脅的辨識率也將不斷下降,這也造成現今企業所面臨不斷掏錢購買設備的資安困境。

當然隨著攻擊手法的轉變,企業砸錢購買產品似乎已成為資安業界的一種常態,但我們還是要強調,資安工作的持續投資是必要,而邱銘彰所提出的資安模型就是提醒企業能有新的思維,不要一味的將資安投資集中在偵測阻擋上,以免效果不彰也造成重複投資的浪費,而應將部分資源移到事件回應處理上以得到更好的投資效益。

本文先就企業在面臨APT防禦上的一些準備進行討論,之後下篇將針對現有具備APT防護功能的產品來為讀者進行分析。

相關文章列表:

【經驗分享】迎戰APT 所有人都要做好被攻擊的心理準備

【解決方案-1】網路入口偵測 建立APT威脅的第一道防線

【解決方案-2】網路出口擋C&C連線 內網監控避免擴散

【解決方案-3】APT因應重點 做好主機監控稽核及早發現可疑異常