Check Point® Software Technologies Ltd.的威脅情報部門 Check Point Research 發佈《2022 年第三季品牌網路釣魚報告》,羅列今年第三季犯罪者企圖竊取個人資訊或付款資料時最常冒充的品牌。

LinkedIn 為 2022 年前兩季最常被冒充的品牌,然而物流公司 DHL 於第三季飆升至首位,在全球企圖發動的網路釣魚攻擊中占比高達 22%;Microsoft 位居第二(16%),而 LinkedIn 則下滑至第三位,僅占本季詐騙案件 11%,遠低於第一季(52%)和第二季(45%)表現。DHL 成為首要目標可歸咎於一場席捲全球的重大詐騙案和網路釣魚攻擊,在第三季初期 DHL 更曾發出相關警告。繼 9 月份傳出與「藍勾認證」相關的網路釣魚活動後,本季 Instagram 也首次出現在前十名榜單中。

物流業是品牌網路釣魚頭號攻擊目標之一,僅次於科技業。隨著零售業即將迎來一年最繁忙的時節,Check Point Research 將持續密切監控與物流相關詐騙,因攻擊者可能會特別鎖定網購消費者為目標下手對象。

Check Point Software 數據研究經理 Omer Dembinsky 表示:「網路釣魚是最常見的社交工程攻擊,指企圖操縱或欺騙使用者等所有企圖發動的攻擊,為多數資安事件中常見的威脅手法。第三季中,與 LinkedIn 相關的網路釣魚嘗試大幅減少,顯示網路犯罪者會時常變換策略提升攻擊成功率;不過 LinkedIn 在常被冒充的品牌中仍排名第三,表示所有使用者仍須謹慎面對任何聲稱來自 LinkedIn 的電子郵件或訊息。目前 DHL 仍是最可能被冒充的品牌,Check Point 建議收件人利用官方網站查看物流進度及通知,切勿輕信任何電子郵件,尤其是要求共享資訊的訊息。」

在品牌網路釣魚攻擊中,犯罪者會試圖使用與真實網站相似的網域名稱/URL 和網頁設計模仿知名品牌的官方網站。導向詐騙網頁的連結可透過電子郵件或簡訊發送給目標對象,並在瀏覽網頁期間被重新導向,也可能經由詐騙應用程式觸發;其中,詐騙網站通常會設計一個用於竊取用戶憑證、付款明細或其他個人資訊的表單。

2022Q3最常被用於網路釣魚攻擊的品牌

全球所有網路釣魚攻擊的品牌出現率排名如下:

- DHL(22%)

- Microsoft(16%)

- LinkedIn(11%)

- Google(6%)

- Netflix(5%)

- WeTransfer(5%)

- 沃爾瑪(Walmart)(5%)

- WhatsApp(4%)

- 滙豐銀行(HSBC)(4%)

- Instagram(3%)

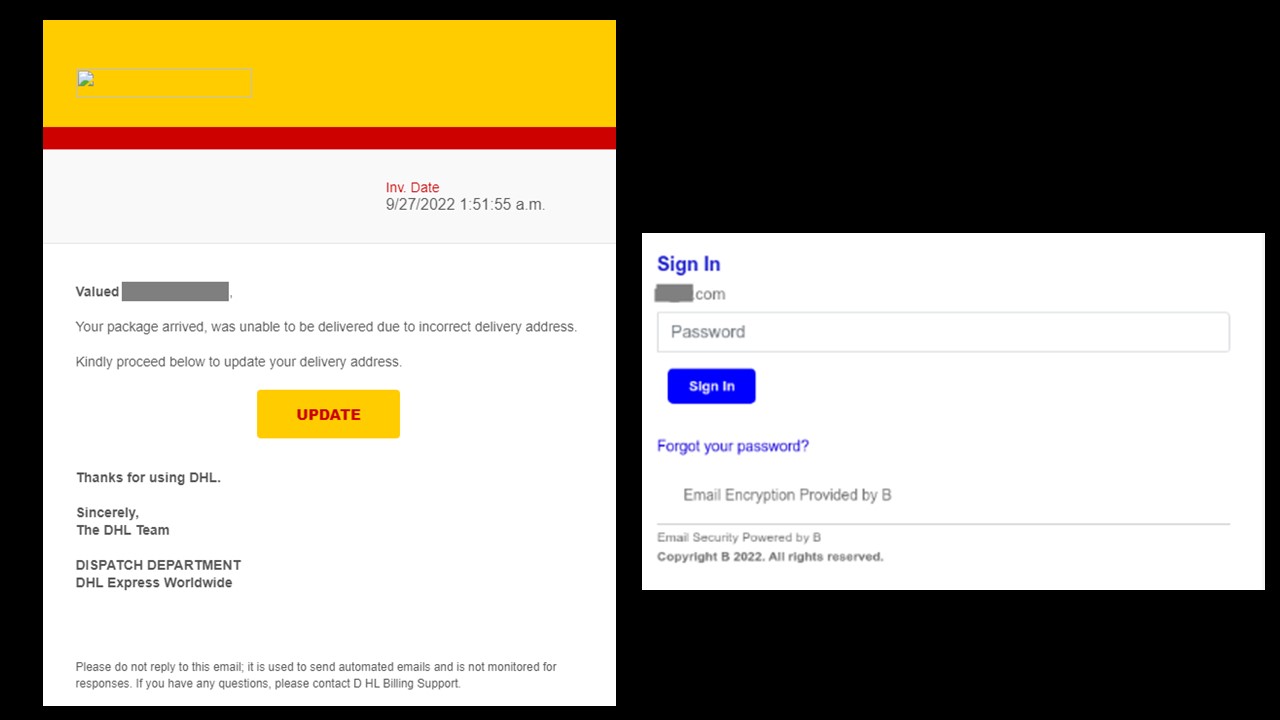

DHL 網路釣魚電子郵件—帳戶竊取範例

在 2022 年第三季以 DHL 品牌名稱發動的攻擊活動中,Check Point 觀察到一封偽裝成來自 DHL Express 的惡意網路釣魚電子郵件,實際上來自一個 Webmail 位址「info@lincssourcing[.]com」。該電子郵件主旨為「無法遞送的 DHL(包裹/貨物)」,並於郵件內容中試圖說服收件人點擊惡意連結,聲稱有一個待收的包裹將於收件地址更新後立即寄出;此連結導向一個惡意網站:https://bafybeig4warxkemgy6mdzooxeeuglstk6idtz5dinm7yayeazximd3azai[.]ipfs[.]w3s[.]link/dshby[.]html/,該網站會要求收件人輸入使用者名稱和密碼。

左圖為主旨為「無法遞送的 DHL(包裹/貨物)」惡意郵件,右圖為詐騙網站登入頁面(https://bafybeig4warxkemgy6mdzooxeeuglstk6idtz5dinm7yayeazximd3azai[.]ipfs[.]w3s[.]link/dshby[.]html/)

左圖為主旨為「無法遞送的 DHL(包裹/貨物)」惡意郵件,右圖為詐騙網站登入頁面(https://bafybeig4warxkemgy6mdzooxeeuglstk6idtz5dinm7yayeazximd3azai[.]ipfs[.]w3s[.]link/dshby[.]html/)

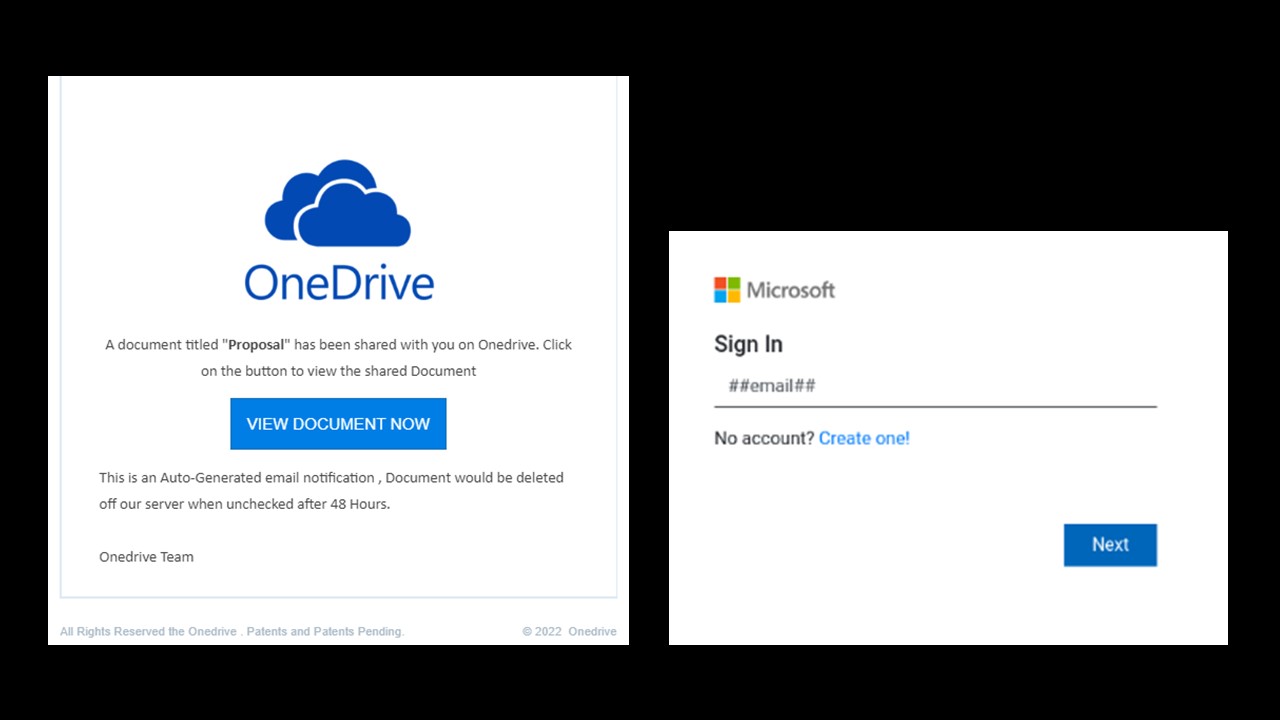

OneDrive 網路釣魚電子郵件—帳戶竊取範例

此為攻擊者試圖竊取 Microsoft 帳號資訊的案例;這封電子郵件(請見圖三)以偽造的寄件者名稱「OneDrive」從 Webmail 位址「websent@jointak.com.hk」寄出,其主旨為「已在 Onedrive 上與您共用了一份名為『提案』的檔案」。攻擊者企圖引誘受害者點擊惡意連結,聲稱有一份名為「提案」的重要文件正在 OneDrive 上與其共用。該惡意連結「https://mail-supp-365[.]herokuapp[.]com/」會將使用者重新導向一個詐騙的 Microsoft 登錄頁面(請見圖四),使用者需要在該頁面中輸入帳戶密碼。

左圖為主旨為「已在 Onedrive 上與您共用了一份名為『提案』的檔案」惡意郵件。右圖為詐騙網站登入頁面(https://mail-supp-365[.]herokuapp[.]com/)

左圖為主旨為「已在 Onedrive 上與您共用了一份名為『提案』的檔案」惡意郵件。右圖為詐騙網站登入頁面(https://mail-supp-365[.]herokuapp[.]com/)

Check Point 提醒使用者在商業應用程式或網站中提供個人資料和憑證時,務必保持謹慎,切勿隨意點擊電子郵件附件或連結;特別是聲稱來自 DHL、Microsoft 或 LinkedIn 等企業的電子郵件,因為這些品牌最常遭到冒充。