美國網路安全和基礎設施安全局(CISA)表示這些弱點導致軟體存在嚴重漏洞。攻擊者可以利用這些漏洞來控制受影響的系統、竊取資料或阻止應用程序運行。”

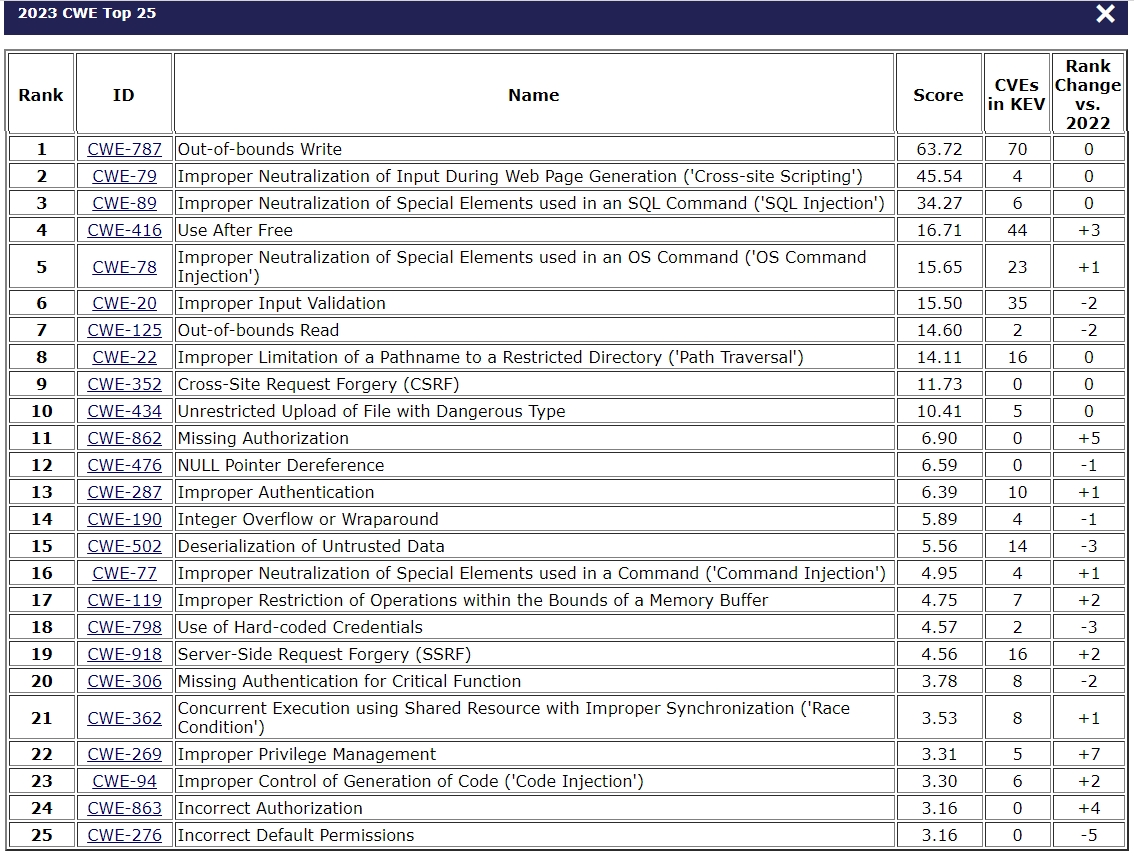

MITRE 的列表參考了美國國家漏洞數據 ( NVD ) 中公共漏洞數據的分析,以將根本原因映射到前兩年的 CWE 弱點。總共檢查了 43,996 個 CVE 條目,並根據流行率和嚴重度對每個弱點進行了評分。

與2022年榜首相同,今年的榜首弱點仍是越界寫入。其次是跨站腳本、SQL 注入、釋放後使用、操作系統命令注入、不正確的輸入驗證、越界讀取、路徑遍歷、跨站請求偽造 (CSRF) ,以及危險類型文件的無限制上傳。

2021 年和 2022 年間列入已知利用漏洞 ( KEV ) 目錄中的 70 個漏洞都是越界寫入錯誤。跌出前 25 名的弱點類是 XML 外部實體引用的不正確限制。

MITRE更新2023軟體弱點列表

MITRE更新2023軟體弱點列表

除了軟體之外,MITRE 也更新硬體弱點列表,主要讓產品設計人員和工程師了解如何在產品開發生命週期的早期就消除重要錯誤,從源頭預防硬體安全問題。

與此同時,美國CISA 與國家安全局 (NSA) 一起發布了建議和最佳實踐,幫助企業組織強化其持續整合/持續交付 (CI/CD) 環境,抵禦惡意網路行為者。這包括在配置雲端應用程序時實施強加密算法、最大限度地減少長期憑證的使用、添加安全程式碼簽名、利用兩人規則 (2PR) 審查開發人員程式碼提交、採用最小特權原則 (PoLP) ,使用網路分段,定期審計賬戶、秘密和系統。

CISA與NSA共同表示,通過這些緩解措施,組織單位可以降低 CI/CD 環境被利用風險,並提高惡意攻擊者的攻擊門檻。

本文轉載自TheHackerNews。