Check Point指出,儘管組織已不再受限於集中式的資料中心,但大多數組織並未完全實現遠端或雲端部署,其資料管理和維運越來越偏向混合模式。這項轉變是由分散式團隊所驅動,包括分公司、居家辦公、漫遊工作,以及雲端的擴充性和靈活性優勢。

採用混合環境勢在必行,Gartner 預估,「2025 年將有超過 50% 的網路防火牆部署需要同一供應商提供兩個以上的部署要素,而此比例在 2023 年還不到 10%。」[1]雖然這種新生態系具備諸多優勢,但也增加了安全防護與管理的複雜性。

資安長(CISO)必須在安全防護與業務需求間取得平衡,在管理多種防火牆類型的同時,要設法加強整體基礎建設的網路韌性,這不僅產生全新維運挑戰,還使得資安長要在設計混合安全架構和維護可接受的安全防護之間做出選擇。

單點解決方案往往無法確保維運的永續性,促使企業選用混合網狀防火牆平台。

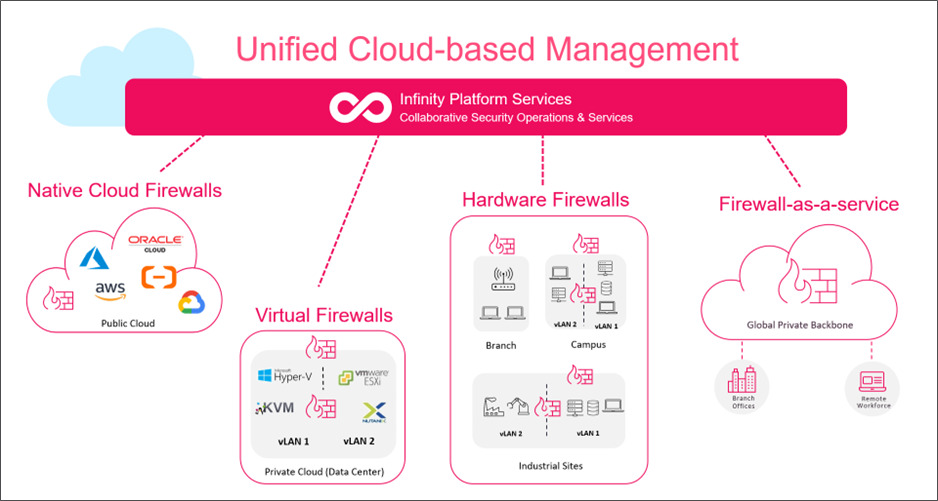

2024 年首次發布的《Gartner®混合網狀防火牆平台市場指南》指出,「混合網狀防火牆(HMF)平台是種多部署防火牆,包括硬體和虛擬設備、基於雲端,以及具有基於雲端統一管理平面的即服務模式(as-a-service models)。透過提供成熟的 CI/CD 管道和雲端原生的集成,及進階威脅防護功能,HMF 可有效保護物聯網設備並抵禦基於 DNS 的攻擊,為混合環境和不斷演進的案例提供強大支援。」

基本上,HMF 平台提供多種防火牆類型,包含集中式管理,以及身分提供者(Identity Providers)和 CI/CD 整合等第三方工具,能降低使用不同供應商的多個單點解決方案所致複雜性。然而,過於分散的單點方案將使工具變得複雜難用,並增加管理難度、維護費用,且導致可視性的碎片化、策略執行不一致、採購壓力大,以及整個 IT 基礎建設的安全防護能力參差不齊等狀況。

為確保組織安全和滿足業務需求,資安長必須針對幾個核心挑戰,評估潛在混合網狀防火牆平台的應對能力。

採用 Check Point Infinity 平台的混合式網狀防火牆架構

採用 Check Point Infinity 平台的混合式網狀防火牆架構

混合 IT 環境面臨的主要挑戰

保護和管理分散式生態系看似困難重重,而資安長面臨的主要挑戰可被歸納為以下四點:

挑戰一:跨多種環境之資料外洩威脅的風險增加

不同運作環境所需的執行點不盡相同,這增加了網路漏洞和入侵的風險,因此組織需部署不同類型的防火牆,包括地端防火牆、虛擬防火牆、雲端原生防火牆,以及防火牆即服務(FWaaS)。

多防火牆的生態系需要與不同系統和控制整合,包括物聯網設備、雲端資安態勢管理(CSPM)和 SD-WAN。安全團隊往往沒有足夠人力或資源深入學習來自不同供應商的多種工具,導致安全漏洞頻發和風險態勢脆弱。

實現一致的威脅防禦並採取零信任模式

上述問題可透過具基本威脅防禦能力的綜合性架構解決:

- 基於 AI 技術:具備 AI/ML 功能的 HMF 可藉由大數據和威脅分析,而非既有的入侵指標(IoC),快速識別零日惡意軟體和網路釣魚。

- 全球威脅情報共享:先進的平台能夠在數秒內跨全球所有執行點共享零日威脅情報,包括雲端防火牆、FWaaS、端點及行動安全防護。

- 針對最新漏洞的虛擬修補程式:具有進階入侵防禦系統(IPS)的平台可針對最新漏洞(CVEs)進行虛擬修補,即使 IT 部門沒有時間逐一修補這些漏洞,也能確保系統、伺服器及應用程式的安全。

- 其他進階功能:採用遞迴 DNS 安全防護和進階端點解決方案,以遏止威脅,實現程序層級防護。

- 支援零信任措施:為了跨整個 IT 環境實現零信任措施,HMF 應提供使用者、機器、裝置身分、資料敏感度、目標應用程式及風險等屬性之執行策略細節。

挑戰二:合規性的複雜性

一般而言,混合 IT 環境存在著多種技術與團隊所造成的孤島;這樣對於不同安全防護工具和措施的分散管理恐為資安長帶來合規方面的挑戰。

當組織使用多種單點解決方案保護受攻擊面,其基礎建設往往出現千瘡百孔、佈滿盲點的情形,可見要同時持續保持合規性,以及管理多種產品與其獨特策略實屬困難。

統一可視性和鑑識

混合網狀防火牆平台能減少對於多家廠商的需求,但團隊和環境之間仍需保持協調性,而這需要藉由一系列特定功能來實現統一可視性和事件回應,例如:

- 整合式控制台:單一管理平台儀表板能打破孤島,促進團隊間的密切協作,進而實現跨防火牆的簡化日誌紀錄,以及統一事件管理。

- 整合可視性與日誌紀錄:若能在同個平台查看跨雲端、遠端使用者及辦公室網路的所有日誌和事件,將會有多麼便利?可視性無疑是審計、證明合規性和進行鑑識調查的關鍵,而統一可視性將可為組織節省數小時甚至數天的時間。

挑戰三:高昂的管理與營運開銷

單點解決方案之間缺乏關聯性,因此管理員必須在多個控制台間來回切換,才能建立和更新策略,並確保安全控制處於最新狀態。這使得 IT 人員需投入大量時間和資源學習新功能和儀表板,並進一步加劇了安全漏洞風險。

整合與自動化管理

組織需要藉由整合的解決方案消除孤島並實現集中管理,以提高可視性和效率;解決方案應具以下能力:

- 雲端管理系統:雲端平台支援團隊使用最新的安全引擎、功能及控制,並進行持續且不中斷的更新。

- 移轉的敏捷性和管理工作負載:HMF 使組織可在任何混合環境自由、敏捷地管理工作負載,安全防護便能成為混合網路、工作團隊和雲端的推力,而非阻力。這項功能的關鍵在於可按工作負載類型自動執行策略。

- 強大雲端支援:透過與雲端服務供應商整合,HMF 可追蹤變更並動態調整策略執行,進而實現更佳的雲端安全防護管理。

- 與企業安全控制及架構整合:評估平台時,應優先考慮內建支援或與第三方基於 API 整合的供應商,以減少團隊的手動管理工作。

- 集中式的事件回應:具統一監控和警報功能的混合網狀防火牆,有助於對專有和第三方安全防護解決方案進行擴展防禦與回應(XDR)以及託管防禦與回應(MDR)操作。

- AI 助理:生成式 AI 助理可將執行常見任務所需時間縮短高達 90%,以便管理員快速更新策略、解決故障問題並驗證保護措施。

挑戰四:採購與預算限制

預算始終是組織的首要考量,但由於多種執行方式和不同定價模式,保護混合環境安全的成本恐相當高昂且難以預測;單點方案更可能加劇多個供應商定價和採購的複雜性。

確保可用於任何執行點的授權彈性

組織可使用靈活、可預測定價模式的混合網狀防火牆,因應不斷變化的安全防護要求,而無需重新獲取授權、申請採購審核或與廠商再度談判。舉例而言,每位使用者每年的單一定價結構涵蓋所有訂閱、硬體、軟體和支援,在一年內可根據 IT 需求變化靈活更改執行點。例如使用者在年初可能將雲端、地端及 FWaaS 領域部署的防火牆比例設為 30%、50% 和 10%,但隨時間推移,後續希望將比例調整為 50%、20% 和 30%;若有靈活的定價模式,就能在不變更既有廠商協議的情況下,做出相關調整。