近來行政院國家資通安全會報技服中心發布了一則通報,發現最近有大量利用社交工程信件進行攻擊的手法。該手法主要是利用Unicode控制字元來改變檔案名稱的顯示方式,其實該手法於2006年就曾出現,嚴格上說來不算新手法,但最近又重新被拿來利用。

例如說,駭客可把惡意程式命名為:

重要文件[202E] tpp.exe

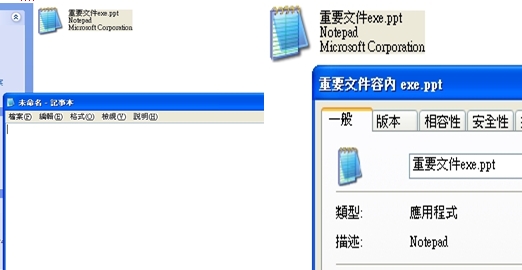

但是當作業系統解譯與顯示檔案名稱時,就會顯示為:

重要文件exe.ppt

讓使用者誤以為是PPT檔案,實際上卻是EXE執行檔。(如圖)

近來網軍可能多用此手法,捲土重來,使用者沒有警覺到就會受到欺騙進而點擊。資安顧問翁浩正提到一個最簡單的建議是,由於要讓程式執行,所以一定要有可執行檔的附檔名,所以若看到附檔名前面還有英文字母,就要留意檔名裡面有「exe、rcs、tab、moc」等的字母,可以將之設為黑名單。以及,對於附檔名的顯示強烈建議通通都要開,否則平常也很容易中獎。

由於各國語言文字順序左右不一,所以此一Unicode控制字元功能自有其必要性,只是攻擊者利用此一特性進行社交工程詐騙,使用者不可不慎。

建議解決方案為:

1. 確認檔案屬性後才點擊該檔案,若發現檔案名稱中存在異常字元(如rcs, exe, moc等可執行檔案副檔名的逆排序),請提高警覺。

2. 如郵件附加檔案檔名中含有exe、tab、rcs、moc、knl等常見可執行檔附檔名之倒轉,即為可疑信件。