根據 thehackernews.com 報導,一個國家贊助的資安威脅被認為正在針對美國記者進行魚叉式網路釣魚活動 (專門針對特定對象的網路釣魚)。 名為 APT37 的入侵者安裝了一種名為 GOLDBACKDOOR 的新惡意軟體,它在多步驟感染過程中執行後門部署以逃避檢測。

這些精明的攻擊者還知道,避免被 AV 引擎檢測到的最佳方法首先是避免發送惡意附件。 所以,他們發送了一封電子郵件把下載ZIP檔案的連結冒充成一個北韓新聞媒體的網站入口。他們在文件中嵌入了一個 Windows 腳本,這個腳本可作為執行 PowerShell 腳本的起點,不僅能打開惡意文檔還能同時安裝 GOLDBACKDOOR 後門。 這使攻擊者能夠從遠端伺服器擷取命令、上傳和下載文件、記錄文件,並從受感染的設備上遠端卸載此後門。

根據 2021 年 Verizon 數據洩露事件報告,在網路釣魚的模擬中,平均點擊率是 3%,而對於某些組織來說,它高達 20-40%! 當大多數組織都經歷了極高的惡意電子郵件數量時,這些攻擊只需幾十封電子郵件就可以成功。 85% 的違規行為都涉及人為因素,這不足為奇,因為電子郵件為攻擊者提供了通往員工的直接途徑。 許多常見的安全框架和合規計劃都需要先經過使用者培訓,但這顯然還不夠。

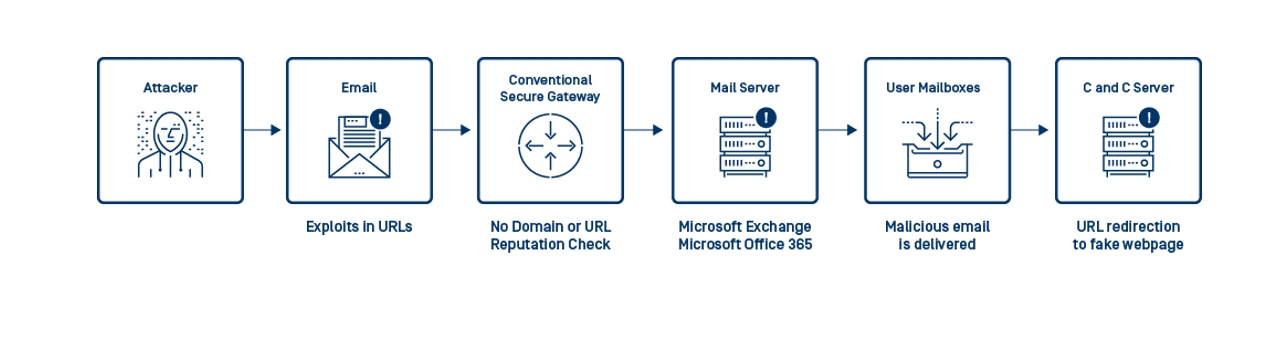

典型的惡意電子郵件連結

典型的惡意電子郵件連結

這有可能發生在您身上嗎?

惡意電子郵件攻擊如此有效的原因在於社交工程攻擊。 特別是,網路釣魚占社交工程的 81%,它是實際導致資料外洩的主要行為之一(根據 Verizon)。 網路釣魚攻擊試圖冒充受信任的個人或品牌以提供惡意內容或竊取機密資料,但當此類內容託管在網站上時,電子郵件的反病毒引擎就無法檢測到。

正如 GOLDBACKDOOR 多階段惡意軟體案例所展示的那樣,假消息可以從前南韓情報官員的個人電子郵件地址發送,利用看起來像新聞入口網站的頁面來安裝後門和竊取敏感訊息。

一些高階攻擊分子甚至意識到,有一些電子郵件安全方案除了掃描附件之外還會掃描 URL,因此更高階的攻擊已經演變到開始使用 URL 短連結、重定向或專屬URL 來逃避檢測。

點擊時間 URL 信譽分析的價值

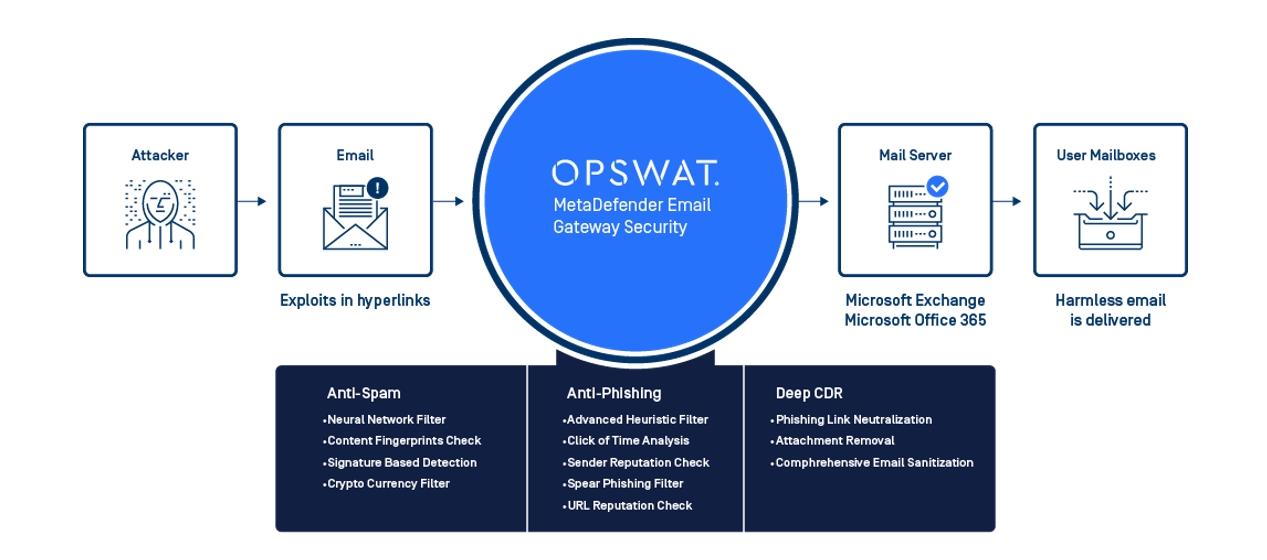

現實情況是,防毒只是電子郵件安全的第一層保護。 組織還需要防範不包含附件的惡意電子郵件。 MetaDefender Email Gateway Security 可以抵禦多維度的網路釣魚攻擊。 首先,它會將已知有網路釣魚連結的電子郵件在到達用戶的收件夾之前阻止。 接下來,它可以中性化帶有可疑連結的電子郵件,將其變成純文本。 最後,每當用戶點擊連結時都會檢查連結的可信度,即使在發送電子郵件後也能保護用戶。

此可信度分析包括寄件人的 IP 地址、電子郵件主旨(即 FROM 地址、FROM 網域、REPLY-TO 地址)和電子郵件正文,包括任何隱藏的超連結。 OPSWAT MetaDefender Cloud 從多個專門針對 IP 地址、網域和 URL 連結可信度的即時連線的資料庫收集資料,以提供查詢服務,並將結果提供使用者。

MetaDefender Email Gateway Security 使用此功能,可以識別在存取內容時無法通過掃描文件發現的威脅,例如殭屍網路或網路釣魚連結。

MetaDefender 電子郵件防護閘道:深度防禦解決方案

MetaDefender 電子郵件防護閘道:深度防禦解決方案

OPSWAT 電子郵件安全解決方案能藉由發現多階段的潛在釣魚攻擊來保護用戶免於受到社交工程的攻擊並減少人為錯誤,如此IT部門也能節省更多時間。

本文為投稿文章,不代表社方立場。